「Terraform planの結果確認が面倒で、レビューに時間がかかる」「本番環境のドリフト(手動変更による乖離)に気づけない」「インフラの変更コストを事前に見積もりたい」——IaC運用を進める中で、これらの課題に直面するインフラエンジニアは多いはずです。

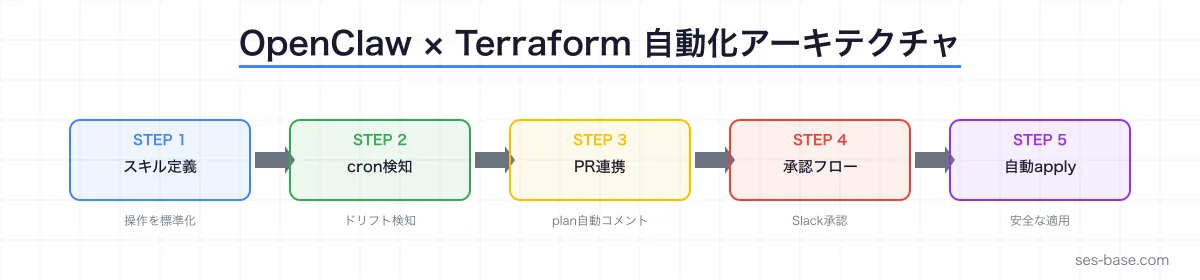

OpenClawの自動化機能を使えば、Terraformのplan実行・変更レビュー・ドリフト検知・コスト見積もりまで、IaCのライフサイクル全体を自動化できます。本記事では、Slackやgitgub PRとの連携を含む実践的な設定方法を解説します。

この記事を3秒でまとめると

- OpenClawのcron/heartbeat機能でTerraform plan/applyを定期自動実行

- ドリフト検知を自動化し、Slack通知で即座に把握できる

- PR連携でインフラ変更のコスト影響を自動コメント

OpenClawでIaCを自動化するメリット

従来のTerraform運用課題

IaC(Infrastructure as Code)はインフラ管理の標準手法ですが、運用面では多くの課題が残っています。

| 課題 | 従来の対応 | OpenClawでの解決 |

|---|---|---|

| plan結果のレビュー | 目視確認 | AIが変更内容を要約・リスク判定 |

| ドリフト検知 | 手動 or 別ツール | 定期スキャン + Slack通知 |

| コスト見積もり | Infracost手動実行 | PR作成時に自動コメント |

| apply承認フロー | CI/CDツール依存 | Slack上で承認・実行 |

| ステート管理 | ドキュメント化不足 | 変更履歴を自動記録 |

OpenClawの適性

OpenClawはエージェント型のAI実行基盤であり、以下の特性がIaC自動化に適しています:

- cron/heartbeat: 定期実行でドリフト検知やplan実行を自動化

- Slack/Discord連携: 通知・承認フローをチャットで完結

- GitHub連携: PRコメントでplan結果やコスト見積もりを自動表示

- スキルシステム: Terraform操作を再利用可能なスキルとして定義

- セッション管理: 長時間のapply操作もバックグラウンドで安全に実行

Terraformスキルの構築

OpenClawのスキルシステムを使って、Terraform操作を再利用可能なモジュールとして定義します。

SKILL.mdの設計

# Terraform IaC管理スキル

## 概要

Terraformプロジェクトの操作を自動化するスキル。

plan/apply/destroy、ドリフト検知、コスト見積もりに対応。

## 前提条件

- terraform CLI がインストール済み

- AWS/GCP/Azure の認証情報が設定済み

- Infracost CLI がインストール済み(コスト見積もり用)

## 操作フロー

1. terraform init(初期化)

2. terraform plan(変更計画)

3. 変更内容の解析・リスク判定

4. 承認待ち(Slack通知)

5. terraform apply(適用)

6. 結果の記録・通知

## ワークスペース設定

- 本番: production/

- ステージング: staging/

- 開発: development/Terraform plan自動実行の設定

OpenClawのcronジョブでplan実行を自動化する設定例:

{

"cron": [

{

"name": "terraform-drift-check",

"schedule": "0 9 * * 1-5",

"prompt": "production環境のTerraformドリフトチェックを実行してください。terraform planを実行し、差分がある場合はSlack #infra-alertsに通知してください。",

"model": "anthropic/claude-sonnet-4-20250514"

}

]

}ドリフト検知の自動化

本番環境で手動変更が行われると、Terraformのステートと実リソースの間に乖離(ドリフト)が発生します。これを早期に検知することが安定運用の鍵です。

定期ドリフト検知フロー

#!/bin/bash

# scripts/drift-check.sh

set -euo pipefail

WORKSPACE="${1:-production}"

PLAN_FILE="/tmp/terraform-drift-${WORKSPACE}.plan"

cd "terraform/${WORKSPACE}"

terraform init -input=false -no-color

terraform plan -detailed-exitcode -out="${PLAN_FILE}" -no-color 2>&1 | tee /tmp/plan-output.txt

EXIT_CODE=${PIPESTATUS[0]}

if [ "$EXIT_CODE" -eq 2 ]; then

echo "DRIFT_DETECTED"

terraform show -json "${PLAN_FILE}" > /tmp/plan.json

elif [ "$EXIT_CODE" -eq 0 ]; then

echo "NO_DRIFT"

else

echo "ERROR"

exit 1

fiOpenClawによる解析と通知

OpenClawエージェントはplanの出力を解析し、以下の情報を抽出してSlackに通知します:

- 変更リソース数: 追加・変更・削除の件数

- 影響範囲: 影響を受けるサービス・コンポーネント

- リスクレベル: 破壊的変更(destroy)の有無

- 推定原因: 手動変更の可能性が高い変更のピックアップ

- 推奨アクション: import/stateの修正 or 手動変更の取り消し

OpenClawはTerraformのplan出力をJSONで解析し、単なる差分表示ではなく「何が起きているのか」をビジネス文脈で説明できます。

Slack通知のフォーマット例

🔍 Terraform ドリフト検知レポート

━━━━━━━━━━━━━━━━━━━━━━━

環境: production

時刻: 2026-03-18 09:00 JST

⚠️ ドリフト検知: 3リソースに差分あり

変更内容:

~ aws_security_group.api (変更)

→ ingress ルールが手動で追加されています

~ aws_ecs_service.web (変更)

→ desired_count が 2 → 4 に変更

~ aws_rds_instance.main (変更)

→ parameter_group が変更

リスク: 🟡 中(破壊的変更なし)

推奨アクション:

1. セキュリティグループ: ルールをterraformコードに追加

2. ECSサービス: オートスケーリング設定の確認

3. RDS: パラメータグループの変更をコードに反映

対応が必要な場合は /terraform-sync production を実行してください。PR連携によるインフラレビュー自動化

GitHub PR + Terraform plan自動コメント

GitHub PRでインフラコードが変更された際に、自動でplan結果とコスト見積もりをコメントする仕組みです。

OpenClawのGitHub連携スキルと組み合わせて設定します:

プロンプト: このPRでTerraformファイルが変更されています。

以下を実行してください:

1. terraform plan を実行

2. 変更内容をわかりやすく要約

3. infracost でコスト影響を見積もり

4. PRにコメントとして投稿コスト見積もりの自動化

#!/bin/bash

# scripts/cost-estimate.sh

infracost breakdown --path terraform/production \

--format json \

--out-file /tmp/infracost-base.json

infracost diff --path terraform/production \

--compare-to /tmp/infracost-base.json \

--format json \

--out-file /tmp/infracost-diff.jsonOpenClawはInfracostの出力を解析し、PRコメントとして以下を投稿します:

💰 インフラコスト見積もり

━━━━━━━━━━━━━━━━━━━━

月額コスト変動: +$47.52/月 (+8.3%)

内訳:

📈 aws_rds_instance.read_replica: +$36.50/月(新規リソース)

📈 aws_elasticache_redis: +$12.80/月(インスタンスタイプ変更)

📉 aws_nat_gateway: -$1.78/月(転送量最適化)

年間影響: +$570.24/年実践:マルチ環境のTerraform管理

ワークスペース構成のベストプラクティス

terraform/

├── modules/ # 共有モジュール

│ ├── vpc/

│ ├── ecs/

│ ├── rds/

│ └── monitoring/

├── production/ # 本番環境

│ ├── main.tf

│ ├── variables.tf

│ └── terraform.tfvars

├── staging/ # ステージング

│ ├── main.tf

│ ├── variables.tf

│ └── terraform.tfvars

└── development/ # 開発環境

├── main.tf

├── variables.tf

└── terraform.tfvars環境間の差分管理

プロンプト: production と staging のTerraform設定を比較し、

差分をレポートしてください。

特にセキュリティ設定(セキュリティグループ、IAMポリシー)の

差分に注意してください。OpenClawは両環境のtfvarsやmodule呼び出しを比較し、意図しない設定差異を検出します。

セキュリティとコンプライアンス

ポリシーチェックの自動化

Terraformコードのセキュリティポリシーチェックも自動化できます。

プロンプト: terraform/production のコードに対して

以下のセキュリティチェックを実行してください:

1. tfsec でセキュリティスキャン

2. checkov でコンプライアンスチェック

3. 問題があれば修正提案を含めて報告チェック項目の例

- S3バケット: パブリックアクセスブロック有効か

- セキュリティグループ: 0.0.0.0/0 のインバウンドルール

- RDS: 暗号化・バックアップ設定

- IAM: 最小権限の原則に準拠しているか

- CloudTrail: 全リージョンでログ取得が有効か

Terraformステート管理のベストプラクティス

リモートステートの設定

terraform {

backend "s3" {

bucket = "ses-base-terraform-state"

key = "production/terraform.tfstate"

region = "ap-northeast-1"

encrypt = true

dynamodb_table = "terraform-state-lock"

}

}ステートのバックアップと復旧

OpenClawのcronジョブでステートのバックアップを自動化:

{

"name": "terraform-state-backup",

"schedule": "0 2 * * *",

"prompt": "全環境のTerraformステートファイルをS3のバージョニングバケットにバックアップし、7日以上前のバックアップを確認してください。"

}SES案件でのTerraform/IaC需要

市場動向

| スキル | 需要レベル | 備考 |

|---|---|---|

| Terraform基礎 | ★★★★★ | ほぼ全クラウド案件で必要 |

| AWS + Terraform | ★★★★★ | 最多の組み合わせ |

| GCP + Terraform | ★★★★ | データ基盤案件で需要増 |

| Azure + Terraform | ★★★★ | エンタープライズ案件 |

| Terraform Cloud/Enterprise | ★★★ | 大規模チーム向け |

単価相場(2026年目安)

| レベル | 月額単価目安 | 求められるスキル |

|---|---|---|

| IaC初級 | 55〜70万円 | 基本的なリソース定義・plan/apply |

| IaC中級 | 70〜90万円 | モジュール設計・CI/CD連携・ステート管理 |

| IaC上級 | 90〜120万円 | マルチクラウド・ポリシー自動化・大規模運用 |

Terraform + OpenClawの自動化スキルを身につけることで、単なるIaC実装者ではなく「インフラ運用の自動化エキスパート」としてポジショニングできます。

まとめ

- OpenClawスキルでTerraform操作を標準化 — plan/apply/ドリフト検知を再利用可能に

- cronジョブで定期ドリフト検知 — 本番環境の乖離を早期発見

- PR連携でレビューを効率化 — plan結果とコスト見積もりを自動コメント

- セキュリティチェックを自動化 — tfsec/checkovで継続的なポリシー準拠

- ステート管理とバックアップを自動化 — 障害時の復旧体制を確保

OpenClawとTerraformを組み合わせることで、IaCの運用負荷を大幅に削減しながら、安全で効率的なインフラ管理が実現できます。