- TailscaleのメッシュVPNでOpenClawゲートウェイに安全にリモートアクセスできる

- ポート開放不要・設定3分で外出先からAIエージェントを操作可能

- MagicDNS + HTTPS証明書で本番レベルのセキュアな通信を実現

「外出先からOpenClawのエージェントにアクセスしたい」「VPNの設定が面倒」「セキュアなリモートアクセスを簡単に構築したい」

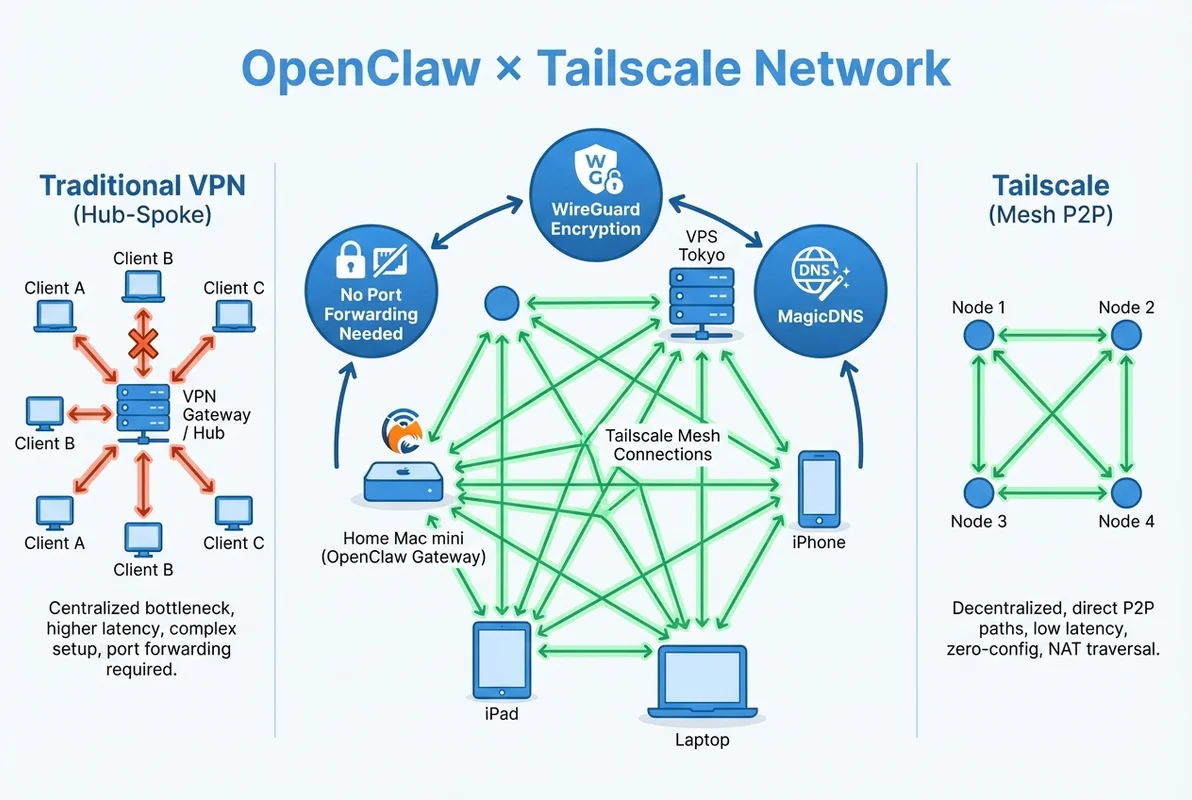

OpenClawとTailscaleを組み合わせることで、VPNサーバーの構築やポート開放なしに、安全なリモートアクセス環境を3分で構築できます。 WireGuardベースのメッシュネットワークにより、自宅のMac mini上で動くAIエージェントに、カフェや出張先からセキュアにアクセスできます。

この記事では、OpenClaw完全攻略シリーズEp.57として、Tailscaleとの統合方法と実践的な運用パターンを徹底解説します。

- Tailscaleの基本概念とOpenClawとの相性

- OpenClawゲートウェイのTailscale設定方法

- モバイルデバイスからのアクセス設定

- セキュリティ強化とACLの設計

Tailscaleとは?メッシュVPNの基礎知識

従来VPNとの違い

従来のVPN(OpenVPN、IPSec等)では、中央サーバーの構築・管理が必要でした。TailscaleはWireGuardベースのメッシュVPNで、以下の利点があります。

| 項目 | 従来VPN | Tailscale |

|---|---|---|

| サーバー構築 | 必要 | 不要(SaaSモデル) |

| ポート開放 | 必要 | 不要(NAT traversal) |

| 設定時間 | 数時間〜数日 | 3分 |

| 暗号化 | 実装による | WireGuard(最新暗号化) |

| ネットワーク構成 | ハブ&スポーク | メッシュ(P2P直接接続) |

| レイテンシ | 中〜高 | 低(直接接続) |

| 料金 | サーバー費用 | 個人利用無料 |

Tailscaleが OpenClawに最適な理由

- ゼロコンフィグ: ルーターの設定変更不要

- マルチプラットフォーム: macOS、Linux、iOS、Android対応

- MagicDNS:

hostname.tailnet-name.ts.netで名前解決 - HTTPS証明書: Let’s Encryptの自動取得

- ACL(アクセス制御リスト): 細かなアクセス制御

OpenClawゲートウェイのTailscale設定

Step 1: Tailscaleのインストール

macOS(OpenClawホスト):

# Homebrewでインストール

brew install tailscale

# Tailscaleを起動

sudo tailscaled &

# ログイン

tailscale up

# → ブラウザが開くのでGoogleアカウント等でログインLinux(VPS):

# 公式スクリプトでインストール

curl -fsSL https://tailscale.com/install.sh | sh

# 起動

sudo tailscale upStep 2: OpenClawゲートウェイの設定

OpenClawの設定で、Tailscaleネットワーク内のIPアドレスにバインドします。

// openclaw.json

{

"gateway": {

"bind": "100.64.0.1:3000",

"remote": {

"url": "https://mac-mini.tailnet-name.ts.net:3000"

}

}

}より安全な設定として、Tailscaleの自動HTTPS証明書を利用する方法:

# Tailscale HTTPS証明書の取得

tailscale cert mac-mini.tailnet-name.ts.net

# 証明書ファイルが生成される:

# /path/to/mac-mini.tailnet-name.ts.net.crt

# /path/to/mac-mini.tailnet-name.ts.net.key// openclaw.json - HTTPS設定

{

"gateway": {

"bind": "100.64.0.1:3000",

"tls": {

"cert": "/path/to/mac-mini.tailnet-name.ts.net.crt",

"key": "/path/to/mac-mini.tailnet-name.ts.net.key"

},

"remote": {

"url": "https://mac-mini.tailnet-name.ts.net:3000"

}

}

}Step 3: MagicDNSの有効化

TailscaleのMagicDNSを有効にすると、IPアドレスの代わりにホスト名でアクセスできます。

# MagicDNSの確認

tailscale status

# 出力例:

# 100.64.0.1 mac-mini youya@github macOS

# 100.64.0.2 iphone youya@github iOS

# 100.64.0.3 vps-tokyo youya@github linuxMagicDNS有効時のアクセス:

# IPアドレスの代わりにホスト名でアクセス

curl https://mac-mini.tailnet-name.ts.net:3000/health

# OpenClaw CLIからの接続

openclaw gateway status --url https://mac-mini.tailnet-name.ts.net:3000モバイルデバイスからのアクセス

iOSからのアクセス設定

- App StoreからTailscaleアプリをインストール

- 同じアカウントでログイン

- VPN接続をON

- OpenClawのWebチャットにアクセス

iPhone → Tailscale VPN → mac-mini.tailnet-name.ts.net:3000Androidからのアクセス設定

- Google PlayからTailscaleアプリをインストール

- 同じアカウントでログイン

- OpenClawのノード接続機能でペアリング

# OpenClawノードのペアリングURL

openclaw node pair --url https://mac-mini.tailnet-name.ts.net:3000iPadからの開発ワークフロー

iPadとキーボードケースで外出先から開発作業を行うワークフロー:

iPad + Tailscale

├── Safari → OpenClaw WebChat(エージェントとの対話)

├── SSH(Blink Shell)→ mac-mini(直接ターミナル操作)

└── VS Code Server → mac-mini:8080(コード編集)ACLによるアクセス制御

基本ACL設定

Tailscale管理コンソールでACL(アクセス制御リスト)を設定し、OpenClawゲートウェイへのアクセスを制限します。

{

"acls": [

{

"action": "accept",

"src": ["tag:admin"],

"dst": ["tag:openclaw-gateway:3000"]

},

{

"action": "accept",

"src": ["tag:mobile"],

"dst": ["tag:openclaw-gateway:3000"]

}

],

"tagOwners": {

"tag:admin": ["autogroup:admin"],

"tag:mobile": ["autogroup:admin"],

"tag:openclaw-gateway": ["autogroup:admin"]

}

}デバイス承認ポリシー

新しいデバイスの追加時に管理者の承認を必要とする設定:

{

"nodeAttrs": [

{

"target": ["autogroup:member"],

"attr": ["tailscale.com/cap/auth-key-required"]

}

]

}共有ノードの制限(チーム利用時)

SESチームでOpenClawを共有する場合の、メンバー別アクセス制限:

{

"acls": [

{

"action": "accept",

"src": ["group:admin"],

"dst": ["tag:openclaw-gateway:*"]

},

{

"action": "accept",

"src": ["group:developer"],

"dst": ["tag:openclaw-gateway:3000"]

},

{

"action": "deny",

"src": ["group:developer"],

"dst": ["tag:openclaw-gateway:22"]

}

],

"groups": {

"group:admin": ["yuya@github"],

"group:developer": ["member1@github", "member2@github"]

}

}マルチノード構成

自宅Mac mini + VPS構成

自宅のMac miniとVPSの両方でOpenClawを動かし、Tailscaleで接続する構成:

┌─────────────────┐ Tailscale ┌─────────────────┐

│ 自宅 Mac mini │ ←──────────────→ │ VPS Tokyo │

│ OpenClaw主ノード │ │ OpenClaw副ノード │

│ - メイン処理 │ │ - Webhook受信 │

│ - ブラウザ自動化 │ │ - 外部API中継 │

└─────────────────┘ └─────────────────┘

↑ ↑

│ Tailscale │

└──────────── iPhone/iPad ─────────────┘// Mac mini の openclaw.json

{

"gateway": {

"bind": "100.64.0.1:3000",

"remote": {

"url": "https://mac-mini.tailnet-name.ts.net:3000"

}

},

"nodes": [

{

"name": "vps-tokyo",

"url": "https://vps-tokyo.tailnet-name.ts.net:3001",

"role": "worker"

}

]

}Exit Nodeの活用

VPSをTailscaleのExit Nodeとして設定し、OpenClawの外部通信をVPS経由にすることで、固定IPアドレスを利用できます。

# VPSでExit Nodeを有効化

sudo tailscale up --advertise-exit-node

# Mac miniからVPSをExit Nodeに指定

tailscale up --exit-node=vps-tokyo活用例:

- Webhookの受信に固定IPが必要な場合

- IPアドレスベースのAPI制限を回避

- 地理的に異なるリージョンからのアクセスシミュレーション

運用・監視

ヘルスチェック

# Tailscale接続状態の確認

tailscale status

# OpenClawゲートウェイの疎通確認

curl -s https://mac-mini.tailnet-name.ts.net:3000/health | jq

# レイテンシ測定

tailscale ping mac-mini自動再接続スクリプト

#!/bin/bash

# check-tailscale.sh - Tailscale接続の監視と自動再接続

GATEWAY_URL="https://mac-mini.tailnet-name.ts.net:3000/health"

while true; do

if ! curl -s --max-time 5 "$GATEWAY_URL" > /dev/null 2>&1; then

echo "$(date) - Tailscale接続が切断されています。再接続を試みます..."

tailscale up

sleep 10

if curl -s --max-time 5 "$GATEWAY_URL" > /dev/null 2>&1; then

echo "$(date) - 再接続成功"

else

echo "$(date) - 再接続失敗。手動確認が必要です"

# 通知を送信(Slack webhook等)

fi

fi

sleep 60

doneログ監視

# Tailscaleのログ確認

journalctl -u tailscaled -f # Linux

log stream --predicate 'subsystem == "com.tailscale.ipn.macos"' # macOS

# OpenClawゲートウェイのアクセスログ

openclaw gateway logs --followトラブルシューティング

よくある問題と解決策

問題1: Tailscale接続はできるがOpenClawに接続できない

# OpenClawのバインドアドレスを確認

grep "bind" ~/.openclaw/openclaw.json

# 正しくTailscaleのIPにバインドされているか確認

tailscale ip -4 # → 100.64.x.x

# ファイアウォールの確認

sudo pfctl -sr | grep 3000 # macOS

sudo iptables -L | grep 3000 # Linux問題2: MagicDNSが解決しない

# DNS設定の確認

tailscale debug dns

# MagicDNSの有効化を確認(管理コンソール)

# https://login.tailscale.com/admin/dns

# 一時的にIPアドレスで接続テスト

tailscale ip mac-mini

curl http://100.64.x.x:3000/health問題3: モバイルからの接続が不安定

# モバイルデバイスのTailscale状態確認

# → Tailscaleアプリで接続状態を確認

# キープアライブの設定

tailscale up --netfilter-mode=nodivert # Android

# バッテリー最適化の除外設定

# → Android: 設定 > アプリ > Tailscale > バッテリー > 制限なし

# → iOS: 設定 > Tailscale > バックグラウンド更新 > ON問題4: レイテンシが高い(NAT traversalに失敗)

# 接続タイプの確認

tailscale status

# DERP(リレー)経由になっている場合:

# → ルーターのUPnP/NAT-PMPを有効化

# → UDP 41641ポートの開放を試みる

# 直接接続を強制

tailscale up --snat-subnet-routes=falseセキュリティベストプラクティス

1. キーの有効期限管理

# キーの有効期限を確認

tailscale status --json | jq '.Self.KeyExpiry'

# 定期的なキーローテーション

tailscale up --reset2. 不要デバイスの削除

# 接続デバイス一覧

tailscale status

# 管理コンソールで不要デバイスを無効化

# https://login.tailscale.com/admin/machines3. 多要素認証の強制

Tailscaleアカウントに多要素認証(MFA)を設定し、不正アクセスを防止します。

4. ログの定期レビュー

# Tailscaleの監査ログ確認(管理コンソール)

# https://login.tailscale.com/admin/logs

# OpenClawのアクセスログ確認

openclaw gateway logs --since "24h ago" | grep "auth"まとめ: Tailscale × OpenClawで場所を選ばない開発環境

TailscaleとOpenClawの組み合わせにより、場所を選ばない安全なAIエージェント運用環境を構築できます。

この構成のメリット:

- ✅ 3分でセットアップ完了

- ✅ ポート開放・VPNサーバー不要

- ✅ WireGuardベースの最新暗号化

- ✅ MagicDNS + 自動HTTPSで本番品質

- ✅ ACLで細かなアクセス制御

- ✅ 個人利用なら完全無料

SESエンジニアとして、リモートワーク環境の構築スキルは必須です。Tailscale × OpenClawの構成をマスターして、どこからでも効率的に開発できる環境を手に入れましょう。

- ゼロトラストネットワークの実装経験は、セキュリティ案件で高く評価される

- WireGuard/Tailscaleの知識は、インフラエンジニアとしての市場価値を高める

- リモートアクセス環境の設計ができると、フルリモート案件の獲得に有利