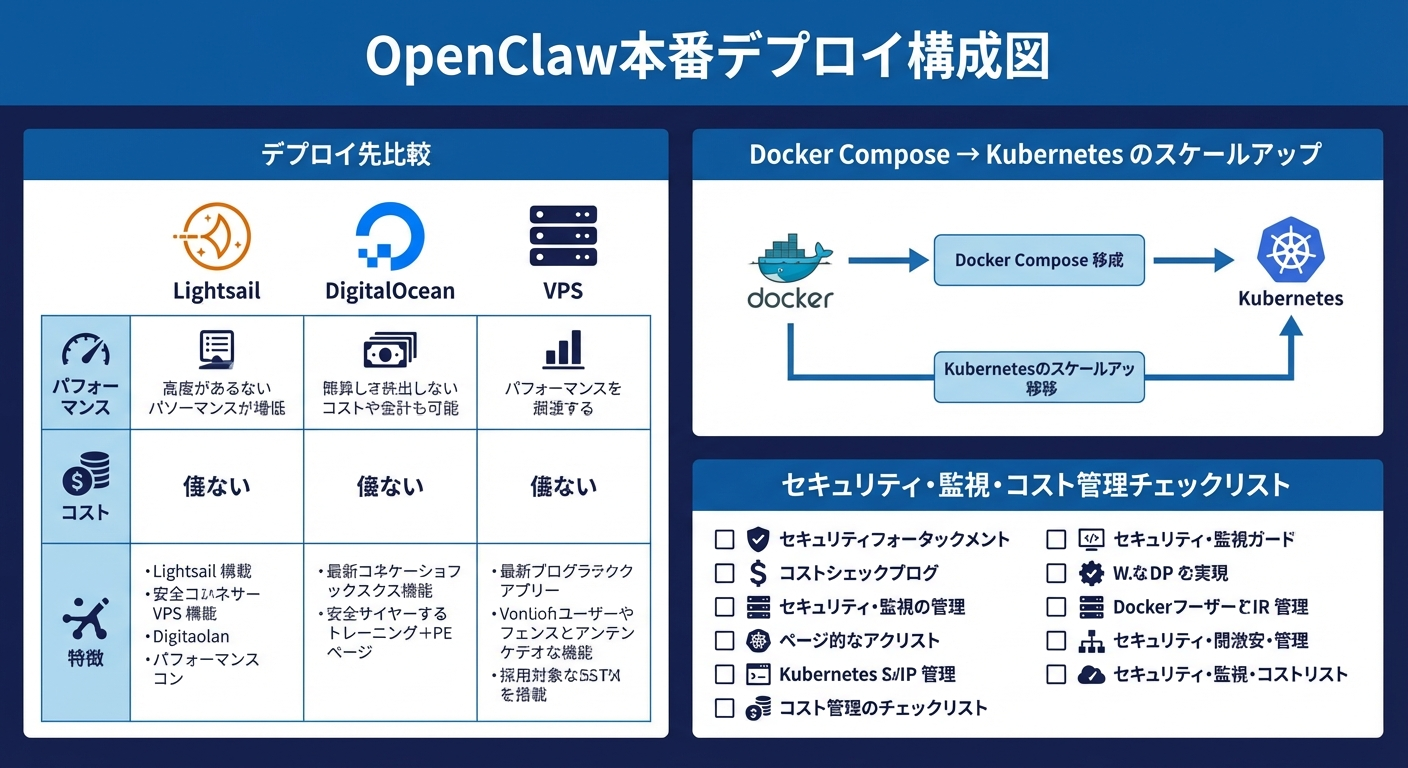

- ローカルからクラウドへの移行で24/7稼働のAIエージェントを実現

- Docker ComposeからKubernetesまで、規模に応じた構成パターンを紹介

- セキュリティ・監視・コスト管理のチェックリスト付きで本番運用の準備が完了

「OpenClawをローカルで動かしてみたけど、PCを閉じると止まる」「チームで共有して24時間稼働させたい」——ローカル環境での検証が終わったら、次のステップは本番デプロイです。

結論から言えば、OpenClawの本番デプロイは月額1,000〜5,000円程度のVPSから始められ、規模の拡大に応じてKubernetesまでスケールアップできます。 ただし、LLM APIキーの管理やプロンプトインジェクション対策など、本番特有のセキュリティ対策が不可欠です。

この記事では、デプロイ先の選定からDocker構成、セキュリティ強化、監視設定、コスト管理まで、本番運用に必要なすべてを解説します。

OpenClawの本番デプロイが求められる理由

ローカル運用の限界とクラウド移行のメリット

ローカル環境でのOpenClaw運用には以下の制約があります。

- 稼働時間: PCがスリープ/シャットダウンすると停止

- ネットワーク: 外部からのアクセスにポートフォワード/VPNが必要

- リソース: 開発作業とリソースを共有するためパフォーマンスに影響

- 可用性: 停電・クラッシュ時の自動復旧がない

クラウドデプロイにより、これらの制約から解放され、24/7稼働・自動復旧・スケーラビリティを手に入れられます。

OpenClawの基本については「OpenClaw AIアシスタント入門ガイド」で解説しています。

24/7稼働のユースケース

本番デプロイが特に有効なユースケースは以下の通りです。

- Slack/Discord常駐ボット: チームの質問に24時間対応

- 定期タスク実行: cronジョブでのレポート生成・データ収集

- マルチエージェント連携: 複数のエージェントが協調して動作

- 外部サービス連携: Webhook受信によるイベント駆動処理

デプロイ先の選択肢と比較

Amazon Lightsail(Bedrock統合)

AWS環境で運用する場合、Lightsailが最もコストパフォーマンスに優れています。

| プラン | vCPU | メモリ | 月額 | 推奨用途 |

|---|---|---|---|---|

| $5 | 1 | 1GB | 約750円 | テスト/個人利用 |

| $10 | 1 | 2GB | 約1,500円 | 小規模本番 |

| $20 | 2 | 4GB | 約3,000円 | 中規模・マルチエージェント |

Bedrock統合のメリット: AWS Bedrockを利用すれば、LLM APIキーをIAMロールで管理でき、セキュリティが向上します。

DigitalOcean(1-Clickアプリ / App Platform)

DigitalOceanはデプロイの簡単さが魅力です。

- 1-Clickアプリ: マーケットプレイスからOpenClawのテンプレートを選択するだけ

- App Platform: GitHubリポジトリと連携し、push時に自動デプロイ

- Managed Database: PostgreSQL/Redisをマネージドサービスとして利用可能

月額$6(約900円)から始められるため、個人開発者にもおすすめです。

VPS + Docker Compose(コスト重視)

最もコストを抑えたい場合は、VPS + Docker Compose構成です。

- Vultr/Linode: $5/月からLinux VPSを提供

- ConoHa VPS: 国内サーバーで約660円/月〜

- Oracle Cloud Free Tier: ARM Ampereインスタンスが無料(4 OCPU, 24GB RAM)

特にOracle Cloud Free Tierは無料で24GB RAMが利用可能なため、OpenClawの運用に十分なスペックです。

Docker / Kubernetes構成パターン

Docker Composeによるシングルノード構成

最もシンプルな本番構成です。

# docker-compose.yml

version: '3.8'

services:

openclaw:

image: openclaw/openclaw:latest

restart: always

env_file: .env

volumes:

- ./workspace:/app/workspace

- ./config:/app/config

ports:

- "3000:3000"

healthcheck:

test: ["CMD", "curl", "-f", "http://localhost:3000/health"]

interval: 30s

timeout: 10s

retries: 3

redis:

image: redis:7-alpine

restart: always

volumes:

- redis-data:/data

volumes:

redis-data:Kubernetesによるスケーラブル構成

複数エージェントの並列実行やチーム利用の場合は、Kubernetes構成が適しています。

# deployment.yaml

apiVersion: apps/v1

kind: Deployment

metadata:

name: openclaw-agent

spec:

replicas: 3

selector:

matchLabels:

app: openclaw

template:

metadata:

labels:

app: openclaw

spec:

containers:

- name: openclaw

image: openclaw/openclaw:latest

resources:

requests:

cpu: "500m"

memory: "1Gi"

limits:

cpu: "2000m"

memory: "4Gi"

envFrom:

- secretRef:

name: openclaw-secretsRedisメッセージキューとワーカープール

高負荷環境では、Redisをメッセージキューとして使用するワーカープール構成が推奨されます。

[ユーザーリクエスト] → [API Gateway] → [Redis Queue] → [Worker Pool (OpenClaw×N)]この構成により、リクエストの急増にもスケールアウトで対応でき、障害時のリトライも自動化されます。

セキュリティ強化チェックリスト

最小権限の原則とコンテナ分離

本番環境ではセキュリティが最重要です。

必須対策:

- OpenClawコンテナをroot以外のユーザーで実行

- ネットワークポリシーで不要な通信を遮断

- ファイルシステムは必要最小限のボリュームのみマウント

- コンテナイメージのセキュリティスキャン(Trivy等)を定期実行

シークレット管理(環境変数・Vault)

LLM APIキーの管理は特に重要です。

- 開発環境:

.envファイル(.gitignoreに追加必須) - 本番環境: Kubernetes Secrets / AWS Secrets Manager / HashiCorp Vault

- 絶対NG: ソースコードへのハードコード、Docker imageへの埋め込み

プロンプトインジェクション対策

AIエージェントの本番運用では、プロンプトインジェクション攻撃への対策が不可欠です。

- 入力のサニタイゼーション(特殊文字・制御文字の除去)

- システムプロンプトの保護(ユーザー入力とシステム指示の分離)

- 出力のバリデーション(外部コマンド実行前のチェック)

- 監査ログの記録(全リクエスト/レスポンスの保存)

セキュリティ詳細は「OpenClawセキュリティ強化ガイド」を参照してください。

監視・オブザーバビリティの設定

エージェント活動のトレーシング

本番環境では「エージェントが何をしたか」の可視化が重要です。

- ログ管理: CloudWatch Logs / Datadog / Grafana Loki

- メトリクス: Prometheus + Grafana でリソース使用量を監視

- トレーシング: OpenTelemetryでリクエストの流れを追跡

- ダッシュボード: エージェントの応答時間・エラー率・LLM API使用量を可視化

アラート設定とインシデント対応フロー

以下のアラートを設定しましょう。

- Critical: エージェントプロセスのダウン、LLM APIの認証エラー

- Warning: レスポンスタイム > 30秒、メモリ使用率 > 80%

- Info: LLM API費用が日次予算の80%に達した

監視全般は「OpenClaw監視・アラートガイド」で解説しています。

コスト管理とLLM API利用量の最適化

本番運用で最もコストがかかるのはLLM APIの利用料です。

コスト削減のポイント:

- 定型タスクにはSonnetやHaikuなどの軽量モデルを使用

- プロンプトキャッシュを活用して同一リクエストの重複課金を回避

- 不要なツール呼び出しを減らすプロンプト最適化

- 日次/月次の利用量上限を設定して予算超過を防止

月額コストの目安:

| 構成 | インフラ | LLM API | 合計 |

|---|---|---|---|

| 個人利用 | ¥1,000 | ¥3,000〜5,000 | ¥4,000〜6,000 |

| 小規模チーム | ¥3,000 | ¥10,000〜30,000 | ¥13,000〜33,000 |

| 中規模運用 | ¥10,000 | ¥50,000〜100,000 | ¥60,000〜110,000 |

コスト最適化の詳細は「OpenClawコスト最適化ガイド」を参照してください。

まとめ — 本番運用チェックリスト

OpenClawの本番デプロイは、VPS + Docker Composeで月額1,000円台から始められます。 重要なのはセキュリティとコスト管理を初日から意識することです。

デプロイ前チェックリスト:

- Docker Compose / Kubernetes構成の作成

- LLM APIキーのシークレット管理設定

- コンテナのヘルスチェック・自動再起動設定

- 監視・アラートの設定

- バックアップの自動化

- LLM API利用量の上限設定

- セキュリティスキャンの定期実行

- インシデント対応フローの策定

OpenClaw完全攻略シリーズの他のエピソードも読む →

シリーズ一覧を見る