AIコーディングツールの普及に伴い、「AIが生成したコードのセキュリティは大丈夫なのか?」という疑問がますます重要になっています。

**OpenAIはこの課題に正面から取り組み、Codex Securityという専用のセキュリティ機能をリリースしました。**11,000件以上のバグ発見実績を持つこの機能は、Codex CLIのセキュリティを次のレベルに引き上げます。

この記事では、Codex CLIのサンドボックスモードからCodex Securityの活用法、そしてfull-auto運用の安全設計まで、本番環境を守るための実践的な知識を解説します。

Codex Securityとは?11,000件のバグ発見実績

Codex Securityは、OpenAIが開発したAIによる自動セキュリティ分析ツールです。2025年のリリース以来、オープンソースプロジェクトやエンタープライズ環境で11,000件以上のバグを発見した実績があります。

主な特徴は以下の通りです。

- 静的解析を超える理解力:コードの意図を理解した上で脆弱性を検出

- 脅威モデリングの自動生成:攻撃ベクトルを自動で洗い出す

- 修正提案の自動生成:脆弱性の検出だけでなく、修正コードまで提案

- CI/CDへの統合:GitHubActionsなどに組み込み可能

従来のSAST(Static Application Security Testing)ツールでは検出できなかったロジック脆弱性を、LLMの推論能力で発見できる点が最大の強みです。

サンドボックスモード完全理解

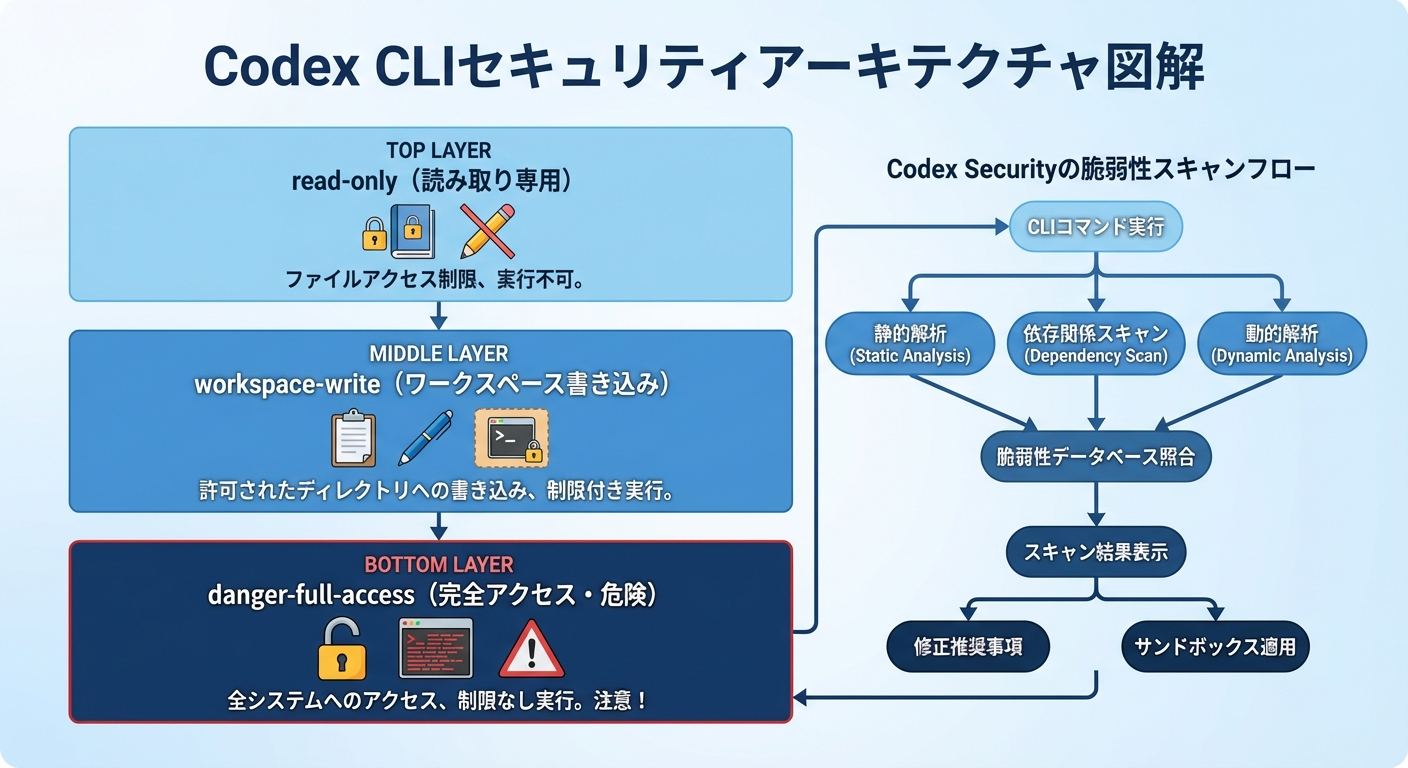

read-only / workspace-write / danger-full-access の違い

Codex CLIのサンドボックスは、AIエージェントのファイルシステムへのアクセスを制御する仕組みです。セキュリティ管理ガイドでも基本を解説していますが、ここではより詳細に見ていきます。

| モード | 読み取り | 書き込み | ネットワーク | 用途 |

|---|---|---|---|---|

| read-only | ○ プロジェクト内 | × | × | コードレビュー、調査 |

| workspace-write | ○ プロジェクト内 | ○ プロジェクト内 | × | 通常の開発(推奨) |

| danger-full-access | ○ 全ファイル | ○ 全ファイル | ○ | インストール、デプロイ |

本番環境ではworkspace-writeをデフォルトとし、danger-full-accessは明示的な承認を必要とする設計が推奨されます。

full-autoプリセットの内部動作

full-autoモードは以下の設定で動作します。

codex --sandbox workspace-write --ask-for-approval on-request- サンドボックス:workspace-writeでプロジェクト外への書き込みをブロック

- 承認ポリシー:ファイル変更は自動、外部コマンド実行時のみ承認を求める

- ネットワーク:デフォルトで無効(明示的に許可が必要)

Codex Securityのセットアップと使い方

脅威モデリングの自動生成

Codex Securityの脅威モデリング機能は、プロジェクトの構造を分析して潜在的な攻撃ベクトルを自動で洗い出します。

codex security threat-model --project .出力例:

- SQLインジェクションのリスク(ユーザー入力のサニタイズ不足)

- CSRF保護の欠如(APIエンドポイント)

- 機密情報のハードコーディング(環境変数の未使用)

- 認証バイパスの可能性(ミドルウェアの設定漏れ)

隔離環境での脆弱性検証フロー

脆弱性を安全に検証するための推奨フローは以下の通りです。

- ブランチを作成:

git checkout -b security/audit-YYYY-MM-DD - スキャン実行:

codex security scan --severity high,critical - レビュー:検出結果を確認し、誤検出を除外

- 修正:

codex security fix --issue <issue-id>で自動修正 - 検証:修正後に再スキャンで確認

- PR作成:レビュー&マージ

セキュリティスキャンガイドでより詳しいスキャンの設定方法を確認できます。

config.tomlでのセキュリティカスタマイズ

承認ポリシーの設定

~/.codex/config.tomlでセキュリティポリシーを細かく制御できます。

[security]

default_sandbox = "workspace-write"

auto_approve_file_changes = true

auto_approve_commands = false

require_approval_for = ["rm", "chmod", "curl", "wget"]

[security.network]

allow_outbound = false

allowed_domains = ["api.github.com", "registry.npmjs.org"]ネットワーク制限と外部アクセス制御

ネットワークアクセスの制御は、サプライチェーン攻撃を防ぐために重要です。

- デフォルトで全外部アクセスをブロック

- 必要なドメインのみホワイトリストに追加

- パッケージマネージャーのレジストリは許可リストに追加

設定ガイドも参考にしてください。

CVE-2025-61260の教訓|.envファイルインジェクション対策

2025年に発見されたCVE-2025-61260は、Codex CLIの.envファイル読み込み処理における脆弱性でした。

OpenAI公式のセキュリティアドバイザリ(出典:OpenAI Security Advisory)によると、悪意のある.envファイルを含むリポジトリをクローンし、Codex CLIを実行すると任意のコード実行が可能になるというものでした。

教訓と対策:

- 信頼できないリポジトリでの実行は

read-onlyモードで .envファイルは.codexignoreに追加を検討- Codex CLIは常に最新バージョンに更新

CI/CDパイプラインへのCodex Security統合

GitHub Actionsへの統合例:

name: Codex Security Scan

on: [pull_request]

jobs:

security:

runs-on: ubuntu-latest

steps:

- uses: actions/checkout@v4

- name: Run Codex Security

uses: openai/codex-security-action@v1

with:

severity: high,critical

fail-on-findings: trueCI/CD自動化ガイドで、より高度なパイプライン設計を学べます。

本番環境でのfull-auto運用チェックリスト

full-autoモードを本番環境で運用する際のチェックリストです。

- サンドボックスモードが

workspace-writeに設定されている - ネットワークアクセスが必要最小限に制限されている

-

.codexignoreでシークレットファイルが除外されている -

config.tomlで危険なコマンドの自動承認が無効 - Codex Security スキャンがCI/CDに統合されている

- Codex CLIが最新バージョンである

- ログが適切に記録されている

- インシデント対応手順が文書化されている

Codex CLI入門ガイドも合わせて確認し、基本設定に漏れがないか確認しましょう。

まとめ

Codex CLIのセキュリティ機能は、AIコーディングツールの安全な運用を実現するための重要な要素です。

- サンドボックスモードでファイルシステムアクセスを制御

- Codex Securityで脆弱性を自動検出・修正

- config.tomlでセキュリティポリシーを詳細にカスタマイズ

- CI/CD統合で継続的なセキュリティチェックを実現

- full-auto運用は適切な安全設計の上に成り立つ

AIの力を借りつつも、セキュリティの最終責任は人間にあります。チェックリストを活用し、安全なAI駆動開発を実践しましょう。

Codex CLIのさらなる活用法を学びたい方は、OpenAI Codex CLI完全攻略シリーズをご覧ください。