「コンプライアンス対応は重要だけど、手作業だと膨大な時間がかかる」——開発チームの誰もが感じているこのジレンマを、Claude Codeが解決します。

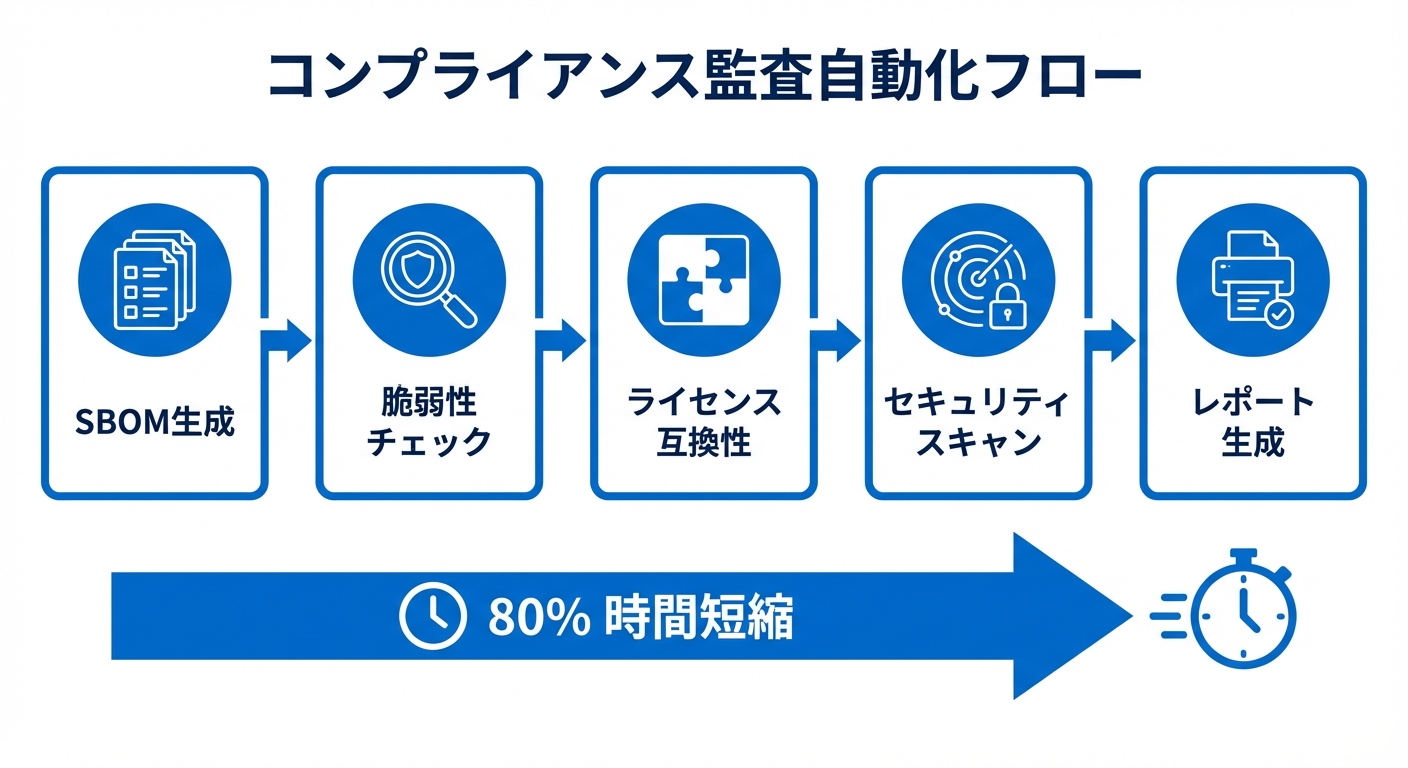

Claude Codeのエージェント機能とHooksを活用すれば、SBOM生成・ライセンスチェック・セキュリティスキャンを含むコンプライアンス監査を80%以上自動化できます。この記事では、Claude Code 完全攻略シリーズ第42弾として、コンプライアンス監査の自動化ワークフローを実例付きで解説します。

この記事を3秒でまとめると

- Claude CodeでSBOM(ソフトウェア部品表)を自動生成し、脆弱性チェックまで一気通貫で実行

- ライセンス互換性の自動判定で、OSS利用のリスクを未然に防止

- Hooksを使ったCI/CDパイプライン連携で、継続的なコンプライアンス監査を実現

なぜClaude Codeでコンプライアンス監査なのか

エンジニアが直面するコンプライアンス課題

ソフトウェア開発における主要なコンプライアンス課題は以下の3つです。

- 依存ライブラリの脆弱性管理: npm / pip / Maven等のパッケージに潜むセキュリティリスク

- OSSライセンスの互換性: GPL汚染リスクや商用利用制限の見落とし

- セキュリティ基準への準拠: OWASP Top 10、SOC 2、ISO 27001等の要件充足

従来はこれらを別々のツール(Snyk、FOSSA、SonarQube等)で個別に管理していましたが、ツール横断の統合管理が煩雑でした。

AIエージェントによる監査自動化のメリット

Claude Codeを使うメリットは、コードベース全体を理解した上で、文脈に応じた判断ができる点です。

- 静的解析ツールが見逃すビジネスロジック上の脆弱性を検出

- ライセンスの互換性をプロジェクトの利用形態に応じて判定

- 修正提案を既存のコーディング規約に準拠した形で提供

Claude Codeセキュリティガイドでも基礎的なセキュリティ活用法を解説しています。

SBOM(ソフトウェア部品表)の自動生成

SBOM(Software Bill of Materials)は、ソフトウェアに含まれるすべてのコンポーネントを一覧化したドキュメントです。2026年現在、米国の大統領令14028に続き、日本でもデジタル庁がSBOM提出を推奨する動きが加速しています(出典: デジタル庁 SBOM導入手引き)。

依存関係スキャンのプロンプト設計

Claude Codeでは、以下のようなプロンプトでSBOMを生成できます。

claude -p "プロジェクトの全依存関係(直接・間接)をスキャンし、

CycloneDX形式のSBOMを生成してください。

各コンポーネントについて以下を含めること:

- パッケージ名とバージョン

- ライセンス種別

- 既知の脆弱性(CVE番号)

- 最終更新日

出力先: ./reports/sbom-$(date +%Y%m%d).json"Claude Codeはpackage.json、requirements.txt、pom.xml等の依存定義ファイルを自動検出し、間接依存も含めた包括的なSBOMを生成します。

脆弱性データベースとの照合

生成したSBOMをNVD(National Vulnerability Database)やGitHub Advisory Databaseと照合するフローも自動化できます。

claude -p "先ほど生成したSBOMの各コンポーネントについて、

NVDおよびGitHub Advisoryの脆弱性情報を照合し、

重大度別(Critical / High / Medium / Low)のサマリーレポートを作成してください。

Criticalな脆弱性があれば、修正パッチの適用方法も提案してください。"オープンソースライセンスの自動チェック

ライセンス互換性の判定ロジック

OSSライセンスの互換性判定は、人間にとって非常に複雑な作業です。Claude Codeは以下の判定を自動で行えます。

- GPL系ライセンスの伝染チェック: 商用プロジェクトでGPLライブラリを使用していないか

- デュアルライセンスの選択: 複数ライセンスのうち、プロジェクトに最適なものの提案

- ライセンス表記の確認: NOTICE/LICENSE/COPYRIGHTファイルの適切な配置

違反リスクのレポート自動生成

claude -p "プロジェクト内のすべてのOSS依存関係のライセンスを確認し、

以下の観点でリスクレポートを生成してください:

1. 商用利用に制限があるライセンス

2. コピーレフト(GPL系)の伝染リスク

3. ライセンス表記が不足しているコンポーネント

4. ライセンスが不明なコンポーネント

レポート形式: Markdown表 + 推奨アクション付き"コード品質・セキュリティ監査の自動化

OWASP Top 10に基づくセキュリティスキャン

Claude CodeにOWASP Top 10の各項目に対するスキャンを指示することで、包括的なセキュリティ監査が可能です。

チェック項目の例:

- A01: アクセス制御の不備: 認証・認可ロジックの抜け漏れ

- A02: 暗号化の失敗: 平文パスワード、弱い暗号化アルゴリズム

- A03: インジェクション: SQLインジェクション、XSS、コマンドインジェクション

- A07: 認証の不備: セッション管理の脆弱性

Claude Codeコードレビューガイドでも、レビュー自動化の基礎を解説しています。

Hooksを活用した継続的監査パイプライン

Claude CodeのHooks機能を使えば、コミットやプッシュのたびに自動でコンプライアンスチェックを実行できます。

{

"hooks": {

"PreCommit": [

{

"matcher": "**/*.{js,ts,py,java}",

"command": "claude -p 'このコード変更にセキュリティ上の問題がないか確認し、問題があれば修正を提案してください'"

}

]

}

}Hooks自動化ガイドで、Hooksの詳細な設定方法を解説しています。

CI/CDパイプラインへの組み込み方

GitHub Actions連携の実装例

Claude Codeを使ったコンプライアンスチェックをGitHub Actionsに組み込む例です。

name: Compliance Check

on:

pull_request:

branches: [main]

jobs:

compliance:

runs-on: ubuntu-latest

steps:

- uses: actions/checkout@v4

- name: SBOM Generation

run: claude -p "SBOMを生成し、脆弱性チェックを実行"

- name: License Check

run: claude -p "ライセンス互換性をチェック"

- name: Security Scan

run: claude -p "OWASP Top 10に基づくセキュリティスキャン"

- name: Upload Reports

uses: actions/upload-artifact@v4

with:

name: compliance-reports

path: ./reports/レビュー承認フローの設計

コンプライアンスチェックの結果に基づく承認フローを設計することで、問題のあるPRが本番に入ることを防止できます。

- Critical脆弱性: マージ自動ブロック+セキュリティチームに通知

- High脆弱性: マージ前にセキュリティレビュー必須

- Medium以下: 警告表示のみ(次スプリントで対応)

CI/CD連携ガイドで、パイプライン構築の詳細を解説しています。

コンプライアンスレポートの自動生成

経営層やクライアントへの報告用に、コンプライアンスレポートを定期的に自動生成できます。

レポートに含める項目:

- 依存コンポーネント数と脆弱性サマリー

- ライセンスリスクの状況

- OWASP Top 10対応状況

- 前回レポートからの改善/悪化ポイント

- 推奨アクションと優先度

claude -p "過去30日間のコンプライアンスチェック結果を集約し、

経営層向けのサマリーレポートをMarkdownで作成してください。

グラフ用のデータ(脆弱性推移、ライセンスリスク分布)も含めてください。"まとめ:監査工数を80%削減するClaude Code活用法

Claude Codeを使ったコンプライアンス監査の自動化により、従来数日かかっていた監査作業を数時間に短縮できます。

導入ステップ:

- まずは手動でClaude Codeにコンプライアンスチェックを依頼して精度を確認

- 頻出パターンをHooksに設定して自動化

- CI/CDパイプラインに組み込んで継続的監査体制を構築

- 定期レポートの自動生成を設定

**コンプライアンス対応は「コスト」ではなく「品質投資」です。**Claude Codeの自動化で工数を削減しながら、監査品質を向上させましょう。

SES BASEでは、セキュリティ・コンプライアンス領域のSES案件も多数掲載しています。案件を検索するからチェックしてみてください。