- AWSのネットワーク設計(VPC)は、インフラ案件の面接で最も問われるスキルのひとつ。理解度が「設計できるエンジニア」と「作業者」を分ける。

- サブネット分割・ルートテーブル・セキュリティグループ・NATゲートウェイの4つを押さえれば、実務の8割はカバーできる。

- VPC設計スキルを持つSESエンジニアは、インフラ構築・設計フェーズの高単価案件にアサインされやすくなる。

AWS完全攻略シリーズ第4弾のテーマは、VPC(Virtual Private Cloud)とネットワーク設計です。

ECS/Fargateによるコンテナ運用(Ep1)、サーバーレスアーキテクチャ(Ep2)、IaCによるインフラのコード化(Ep3)と進めてきましたが、これらすべての土台となるのがネットワーク設計です。

コンテナもLambdaもTerraformも、結局はVPCの上で動いています。ネットワーク構成を正しく理解していなければ、「なぜこのサブネットに配置するのか」「なぜこのセキュリティグループが必要なのか」を説明できません。SESの面接や案件参画時に、ここが曖昧だと一気に評価が下がります。

本記事では、SESエンジニアが実務で求められるVPC・ネットワーク設計の基礎から、現場で使われる設計パターンまでを体系的に解説します。

1. なぜVPC・ネットワーク設計がSES案件で重要なのか

「設計できるエンジニア」への第一歩

SESのAWS案件において、VPCの知識レベルは大きく3段階に分かれます。

- 操作レベル: コンソールでEC2を起動できる程度。VPCはデフォルトを使う

- 構築レベル: 指示書に従ってサブネットやルートテーブルを設定できる

- 設計レベル: 要件に応じてVPC構成を自ら提案・設計できる

単価の差は歴然です。操作レベルのエンジニアが月額40〜50万円の運用保守案件にとどまるのに対し、設計レベルのエンジニアは月額70〜90万円のインフラ設計・構築案件にアサインされます。

SES案件の募集要項で頻出するキーワード

実際のSES案件の募集要項を見ると、ネットワーク関連では以下のスキルが頻繁に求められています。

- VPC設計・構築経験

- サブネット設計(パブリック/プライベート)

- セキュリティグループ・ネットワークACLの設計

- VPNまたはDirect Connectの知識

- マルチAZ構成の設計経験

これらのキーワードに自信を持って「対応可能」と言えるかどうかが、案件獲得の分かれ目です。

2. VPCの基本構成要素を理解する

VPCとは何か

VPC(Virtual Private Cloud)は、AWS上に作成する論理的に隔離されたプライベートネットワーク空間です。オンプレミスでいうデータセンターのネットワークに相当します。

VPCを作成する際に決めるのは、主に以下の項目です。

- CIDRブロック: VPC全体のIPアドレス範囲(例:

10.0.0.0/16) - リージョン: VPCが属するAWSリージョン

- テナンシー: 共有ハードウェアか専有ハードウェアか

サブネット — ネットワークを分割する

VPC内をさらに小さなネットワークに分割するのがサブネットです。サブネットには大きく2種類あります。

パブリックサブネット

インターネットゲートウェイ(IGW)へのルートを持つサブネットです。ALB(Application Load Balancer)やNATゲートウェイなど、外部と通信する必要があるリソースを配置します。

プライベートサブネット

インターネットへの直接ルートを持たないサブネットです。アプリケーションサーバー(EC2、ECS)やデータベース(RDS)など、外部から直接アクセスさせたくないリソースを配置します。

実務のポイント: SESの現場では、ほぼすべてのワークロードをプライベートサブネットに配置し、ALBのみをパブリックサブネットに置く構成が主流です。「EC2をパブリックサブネットに直接配置する」という回答は、設計スキルの不足を疑われます。

ルートテーブル — 通信経路を制御する

各サブネットにはルートテーブルが紐づいており、パケットの送信先を制御します。

| 送信先 | ターゲット | 用途 |

|---|---|---|

10.0.0.0/16 | local | VPC内部の通信 |

0.0.0.0/0 | IGW | インターネットへの通信(パブリック) |

0.0.0.0/0 | NAT Gateway | インターネットへの通信(プライベート) |

パブリックサブネットのルートテーブルにはIGWへのルートが、プライベートサブネットにはNATゲートウェイへのルートが設定されます。

NATゲートウェイ — プライベートからの外部通信

プライベートサブネットに配置したリソースが外部(例: APIの呼び出しやパッケージのダウンロード)と通信するために使うのがNATゲートウェイです。

NATゲートウェイはパブリックサブネットに配置し、プライベートサブネットからの通信をインターネットに中継します。外部からの通信開始はブロックされるため、セキュリティを保ちながら外部通信を実現できます。

コスト注意: NATゲートウェイは時間課金+データ転送量課金のため、月額で意外と高くなります(1台あたり約45ドル/月+データ転送費)。開発環境ではNATインスタンス(EC2)で代用するケースもあります。

3. セキュリティの多層防御 — SG と NACL

セキュリティグループ(SG)

セキュリティグループはインスタンスレベルのファイアウォールです。以下の特徴があります。

- ステートフル: インバウンドで許可した通信の戻りは自動で許可される

- 許可ルールのみ: 明示的な拒否はできない(ルールに一致しない通信はすべて拒否)

- SGの参照: 他のSGを送信元に指定できる(IPアドレスではなくSG IDで制御)

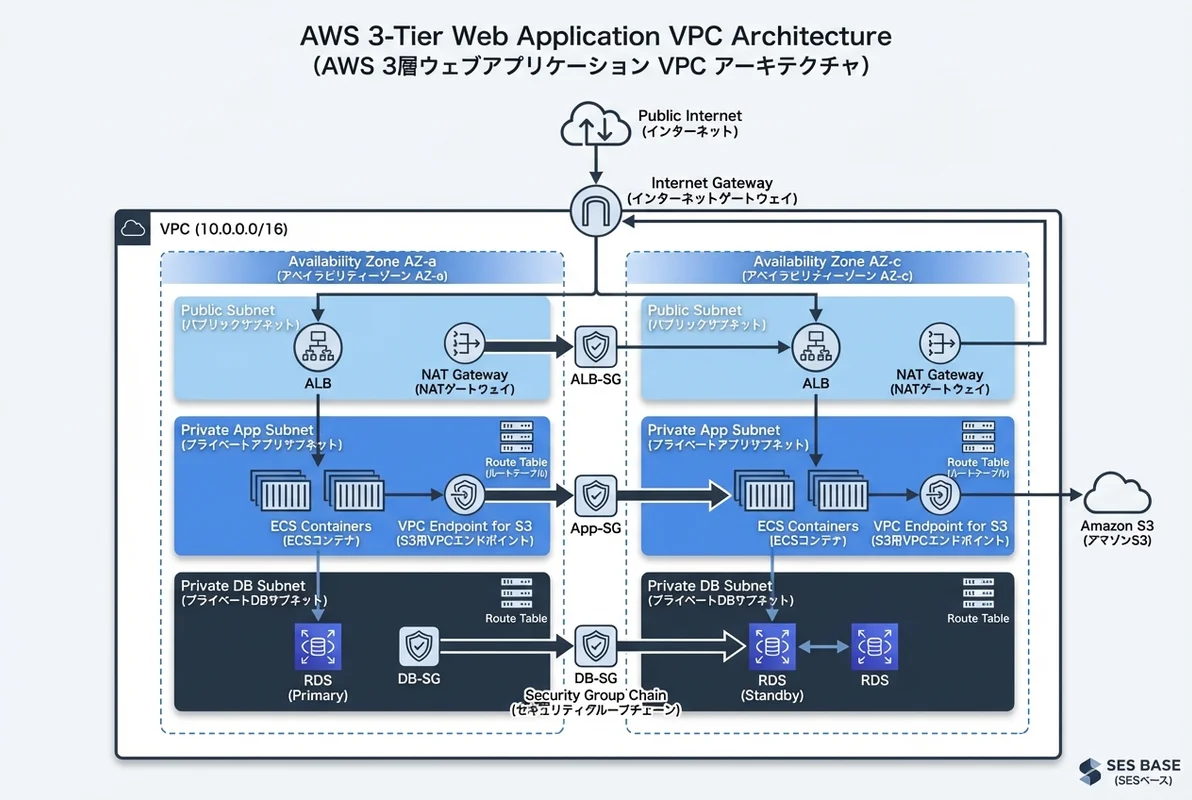

実務のベストプラクティス:

ALB-SG: インバウンド 443 (0.0.0.0/0)

App-SG: インバウンド 8080 (ALB-SGから)

DB-SG: インバウンド 3306 (App-SGから)このように、SGをチェーン状に参照することで、IPアドレスに依存しない柔軟なアクセス制御が可能です。これは面接でもよく聞かれるパターンなので、必ず理解しておきましょう。

ネットワークACL(NACL)

NACLはサブネットレベルのファイアウォールです。

- ステートレス: インバウンドとアウトバウンドそれぞれにルールが必要

- 許可と拒否: 明示的な拒否ルールを設定可能

- ルール番号順: 番号が小さいルールから評価される

実務では、SGで制御するのが基本です。NACLは「特定IPからのアクセスを一括ブロックしたい」といった補助的な用途で使われます。

4. 実践的なVPC設計パターン

パターン①: 基本的なWeb 3層アーキテクチャ

最もスタンダードな構成です。SESの面接で「VPCを設計してください」と言われたら、まずはこの構成をベースに回答しましょう。

構成:

- VPC:

10.0.0.0/16 - パブリックサブネット:

10.0.1.0/24(AZ-a)、10.0.2.0/24(AZ-c)→ ALB、NAT Gateway - プライベートサブネット(App):

10.0.11.0/24(AZ-a)、10.0.12.0/24(AZ-c)→ ECS/EC2 - プライベートサブネット(DB):

10.0.21.0/24(AZ-a)、10.0.22.0/24(AZ-c)→ RDS(Multi-AZ)

ポイント:

- 必ず2つ以上のAZにまたがる構成にする(冗長性確保)

- サブネットのCIDR設計は、将来の拡張を見越して余裕を持たせる

- ALBはマルチAZのパブリックサブネットに配置

パターン②: VPCピアリング / Transit Gateway

複数のVPCを接続する構成です。大規模案件や、本番・ステージング・開発環境を分離する場合に使われます。

- VPCピアリング: 2つのVPCを1対1で接続。シンプルだがVPCが増えるとメッシュ状になり管理が困難に

- Transit Gateway: ハブ&スポーク型で複数VPCを集約接続。大規模環境向き

SESのインフラ案件では、Transit Gatewayの設計経験があると高く評価されます。

パターン③: ハイブリッド構成(VPN / Direct Connect)

オンプレミスとAWSを接続する構成です。エンタープライズ案件で頻出します。

- Site-to-Site VPN: インターネット経由の暗号化接続。導入が容易でコストも低い

- Direct Connect: 専用線接続。低レイテンシ・高帯域で安定。金融・医療系で必須の場合も

5. VPCエンドポイントでコストとセキュリティを最適化

ゲートウェイエンドポイント

S3とDynamoDBへのアクセスを、インターネットを経由せずVPC内部のルーティングで完結させます。無料で利用できるため、設定しない理由がありません。

インターフェースエンドポイント(PrivateLink)

ECR、CloudWatch Logs、SSMなど、多くのAWSサービスへのプライベート接続を提供します。NATゲートウェイのデータ転送料を削減できる場合があります。

実務のコツ: ECS/Fargateの環境では、ECR・CloudWatch Logs・S3のエンドポイントを設定するのが定番です。Ep1で解説したECS/Fargate構成と合わせて押さえておきましょう。

6. SESエンジニアがVPCスキルを身につけるロードマップ

ステップ1: 基本概念の理解(1〜2週間)

AWS公式ドキュメントとハンズオンで、VPC・サブネット・ルートテーブル・SGの基本を理解します。

- AWS VPC公式ドキュメント

- AWS Skill Builderの無料ハンズオン

ステップ2: ハンズオンで構築(2〜3週間)

実際にAWSアカウントで3層アーキテクチャのVPCを手動で構築し、通信の流れを体感します。

- パブリック/プライベートサブネットの作成

- ALB → EC2 → RDSの疎通確認

- SGのチェーン設定

ステップ3: IaCで再現(1〜2週間)

Ep3で学んだTerraformやCDKを使って、手動で構築したVPCをコード化します。これにより、設計の理解がさらに深まります。

ステップ4: 資格で知識を体系化

AWS Cloud Practitionerで基礎を固めた後、Solutions Architect Associate(SAA)の取得を目指します。SAAの出題範囲の約3割はネットワーク関連であり、VPCの理解度が合否を分けます。

7. 面接で聞かれるVPC関連の頻出質問

SES案件の技術面接では、以下のような質問が定番です。

Q: パブリックサブネットとプライベートサブネットの違いは? → IGWへのルートの有無。パブリックサブネットのルートテーブルにIGWへのルートがあるかどうかで決まる。

Q: セキュリティグループとNACLの違いは? → SGはステートフルでインスタンスレベル、NACLはステートレスでサブネットレベル。実務ではSGが主、NACLが補助。

Q: プライベートサブネットのEC2がインターネットにアクセスするにはどうする? → パブリックサブネットにNATゲートウェイを配置し、プライベートサブネットのルートテーブルにNAT GWへのルートを追加する。

Q: マルチAZ構成にする理由は? → 単一AZ障害時のサービス継続(高可用性)。ALB、アプリ、DBすべてをマルチAZにすることで単一障害点を排除する。

これらの質問にスムーズに回答できれば、VPCの基本は十分に理解していると評価されます。

まとめ

VPCとネットワーク設計は、AWSのあらゆるサービスの土台です。コンテナもサーバーレスもIaCも、正しいネットワーク設計の上に成り立っています。

この記事のポイント:

- VPC設計スキルは、SES案件で「操作者」から「設計者」にステップアップするための必須スキル

- サブネット・ルートテーブル・SG・NATゲートウェイの4つが基本要素

- 3層アーキテクチャの設計パターンを軸に、ピアリングやハイブリッド構成も理解しておく

- VPCエンドポイントでコスト最適化とセキュリティ強化を両立

ネットワーク設計は一見地味ですが、ここを確実に押さえることで、SESの高単価インフラ案件への道が大きく開けます。

次回のAWS完全攻略シリーズでは、AWS監視・運用(CloudWatch) を取り上げる予定です。お楽しみに!

📚 AWS 完全攻略シリーズ

- Ep1: ECS/Fargate入門

- Ep2: サーバーレス案件ガイド

- Ep3: IaC入門(Terraform / AWS CDK)

- Ep4: VPC・ネットワーク設計入門 ← 今ここ

- シリーズ一覧はこちら →

出典・参考: