AWSのセキュリティ運用で、こんな悩みはありませんか?

- 「GuardDuty、Inspector、Config…ツールが多すぎて全体像が見えない」

- 「コンプライアンスチェックを手動でやっていて時間がかかる」

- 「セキュリティ監査のたびに大量の資料を準備している」

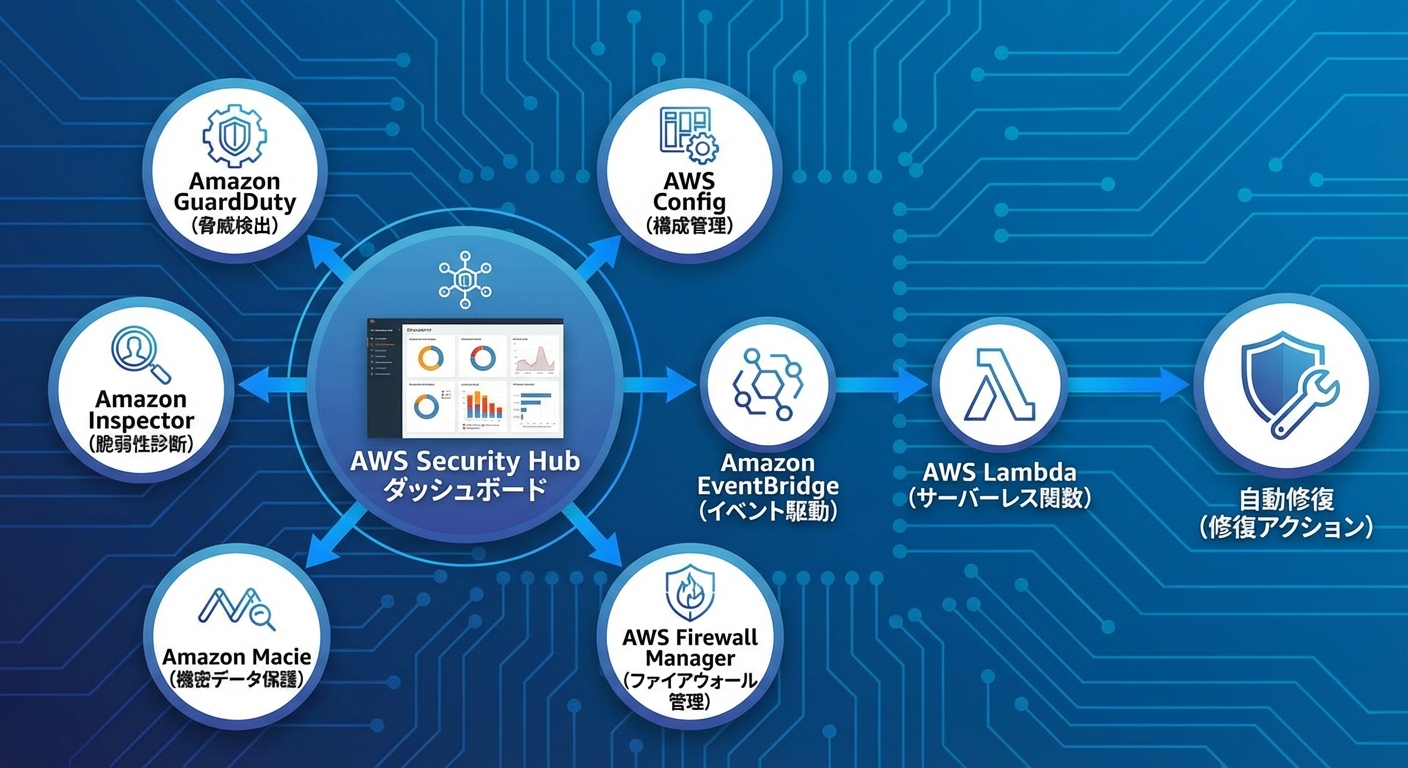

**AWS Security Hubは、これらの課題を一元管理で解決するセキュリティサービスです。**複数のAWSセキュリティサービスの検出結果を集約し、セキュリティ標準への準拠状況をダッシュボードで可視化します。

この記事では、SESエンジニアがセキュリティ案件で即戦力になるために必要な、Security Hubの実践的な知識を解説します。

AWS Security Hubとは|セキュリティの統合ダッシュボード

主要機能と料金体系

AWS Security Hubは以下の3つの主要機能を持つマネージドサービスです。

- セキュリティ検出結果の集約:GuardDuty、Inspector、Macie、Config等の検出結果を1箇所に

- セキュリティ標準の自動チェック:CIS Benchmarks、AWS Best Practicesへの準拠を自動評価

- 自動修復アクション:EventBridge連携で検出→通知→修復を自動化

料金体系(2026年3月時点):

| 項目 | 料金 |

|---|---|

| セキュリティチェック | $0.0010/チェック/月 |

| 検出結果の取り込み | 最初10,000件無料、以降$0.00003/件 |

| 30日間無料トライアル | あり |

AWS公式ドキュメント(出典:AWS Security Hub ドキュメント)で最新の料金を確認できます。

SESエンジニアのセキュリティ案件需要

2026年現在、セキュリティエンジニアの需要は急増しています。特にSES案件では以下の領域で高単価案件が増加中です。

- クラウドセキュリティ設計・運用:月単価70〜100万円

- コンプライアンス対応:ISMS、SOC2、PCI DSS

- セキュリティ監査・評価:脆弱性診断、ペネトレーションテスト

- インシデントレスポンス:24/365対応のSOC運用

Security Hubの知識は、これらの案件にアサインされるための強力な武器になります。

Security Hubのセットアップ手順

マルチアカウント環境での有効化

Security Hubの有効化は、AWS Management Consoleまたは以下のCLIコマンドで行います。

# Security Hubの有効化

aws securityhub enable-security-hub \

--enable-default-standards \

--region ap-northeast-1マルチアカウント環境では、管理アカウント(Administrator)とメンバーアカウントの関係を設定します。

# メンバーアカウントの招待

aws securityhub create-members \

--account-details '[{"AccountId":"123456789012"}]'AWS Organizationsとの統合

大規模環境では、AWS Organizations連携が推奨されます。

- 自動有効化:新規アカウント作成時にSecurity Hubを自動有効化

- 一元管理:管理アカウントから全メンバーアカウントの状況を把握

- ポリシー統一:セキュリティ標準を組織全体に適用

Organizations マルチアカウントガイドでOrganizationsの基本設計も確認しましょう。

セキュリティ標準の理解と設定

CIS AWS Foundations Benchmark

CIS(Center for Internet Security)が定めるAWSのベストプラクティスです。約50のコントロール項目があり、主要なカテゴリは以下の通りです。

- IAM:MFA設定、ルートアカウント保護、アクセスキー管理

- ロギング:CloudTrail有効化、ログファイルの暗号化

- モニタリング:CloudWatchアラームの設定

- ネットワーク:セキュリティグループのデフォルト設定

IAMセキュリティガイドでIAM関連のベストプラクティスを詳しく学べます。

AWS Foundational Security Best Practices

AWS独自のセキュリティ標準で、200以上のコントロール項目があります。CIS Benchmarkよりも広範なサービスをカバーしており、以下の特徴があります。

- サービス別のカテゴリ分類:EC2、S3、RDS、Lambda等

- 自動修復との親和性が高い

- AWSの最新サービスへの対応が早い

PCI DSS・SOC2対応

金融系案件ではPCI DSS、SaaS案件ではSOC2のコンプライアンスが求められることがあります。

Security Hubでは、これらの標準に対する準拠状況を自動で評価できます。ただし、技術的なコントロールのみが対象であり、運用プロセスや組織体制の評価は別途必要です。

自動修復の実装|EventBridge × Lambda × Systems Manager

S3バケットの公開設定自動修正

Security Hubで検出された「S3バケットが公開設定になっている」問題を自動修復する例です。

# Lambda関数:S3バケットの公開アクセスをブロック

import boto3

def handler(event, context):

bucket_name = event['detail']['findings'][0] \

['Resources'][0]['Id'].split(':')[-1]

s3 = boto3.client('s3')

s3.put_public_access_block(

Bucket=bucket_name,

PublicAccessBlockConfiguration={

'BlockPublicAcls': True,

'IgnorePublicAcls': True,

'BlockPublicPolicy': True,

'RestrictPublicBuckets': True

}

)

return {'statusCode': 200}EventBridgeルールでSecurity Hubの検出結果をトリガーにLambdaを呼び出します。

未暗号化リソースの検出と通知

暗号化されていないEBSボリュームやRDSインスタンスを検出し、Slackに通知する仕組みも構築できます。

# EventBridgeルールの作成

aws events put-rule \

--name "unencrypted-resource-alert" \

--event-pattern '{

"source": ["aws.securityhub"],

"detail-type": ["Security Hub Findings - Imported"],

"detail": {

"findings": {

"Title": [{"prefix": "Unencrypted"}]

}

}

}'CloudTrail監査ガイドでログベースの監視も組み合わせましょう。

GuardDuty・Inspector・Macieとの統合

Security Hubは以下のサービスと自動統合されます。

| サービス | 検出対象 | Security Hubでの表示 |

|---|---|---|

| GuardDuty | 脅威検出(不正アクセス、マルウェア) | CRITICAL/HIGH |

| Inspector | 脆弱性スキャン(EC2、ECR、Lambda) | ソフトウェア脆弱性 |

| Macie | 機密データ検出(S3内のPII等) | データ保護 |

| Config | 設定変更の監視 | コンプライアンス違反 |

| Firewall Manager | ファイアウォールルールの逸脱 | ネットワーク |

WAF & ShieldガイドやNetwork Firewallガイドも合わせて学習すると、ネットワークセキュリティの全体像が掴めます。

ダッシュボード設計とレポーティング

Security Hubのダッシュボードを効果的に活用するためのポイントです。

- サマリービュー:全体のスコアを確認(目標:90%以上)

- リージョン別:ap-northeast-1を中心に、使用中の全リージョンを監視

- 重要度別フィルタ:CRITICAL → HIGH の順に対応

- 週次レポート:Insightsを使って週次サマリーを自動生成

Config コンプライアンスガイドと組み合わせることで、より詳細なコンプライアンスレポートを作成できます。

SES案件でのセキュリティスキルの活かし方

Security Hubの知識をSES案件で活かすためのキャリア戦略です。

エントリーレベル(単価50〜65万円):

- Security Hubの設定・運用

- セキュリティチェックの結果レポート作成

- 基本的な自動修復ルールの設定

ミドルレベル(単価65〜85万円):

- マルチアカウント環境のSecurity Hub設計

- カスタム自動修復パイプラインの構築

- コンプライアンス監査対応

ハイレベル(単価85〜120万円):

- セキュリティアーキテクチャ全体の設計

- CSPM(Cloud Security Posture Management)戦略の策定

- インシデントレスポンス体制の構築

資格取得のおすすめ:

- AWS Certified Security - Specialty

- AWS Certified Solutions Architect - Professional

まとめ

AWS Security Hubは、クラウドセキュリティ運用の効率を劇的に向上させるサービスです。

- 複数サービスの検出結果を一元管理してセキュリティの全体像を把握

- CIS Benchmarks・AWS Best Practicesへの準拠を自動チェック

- EventBridge × Lambdaで検出→修復を自動化

- マルチアカウント環境でも一元的なセキュリティ管理が可能

- SES案件でのセキュリティスキルは高単価につながる

セキュリティは「やって当たり前」から「差別化の武器」に変わりつつあります。Security Hubをマスターして、セキュリティエンジニアとしてのキャリアを広げましょう。

AWSのスキルを活かした案件をお探しですか?SES BASEでセキュリティ案件を検索してみましょう。AWS完全攻略シリーズもぜひご覧ください。