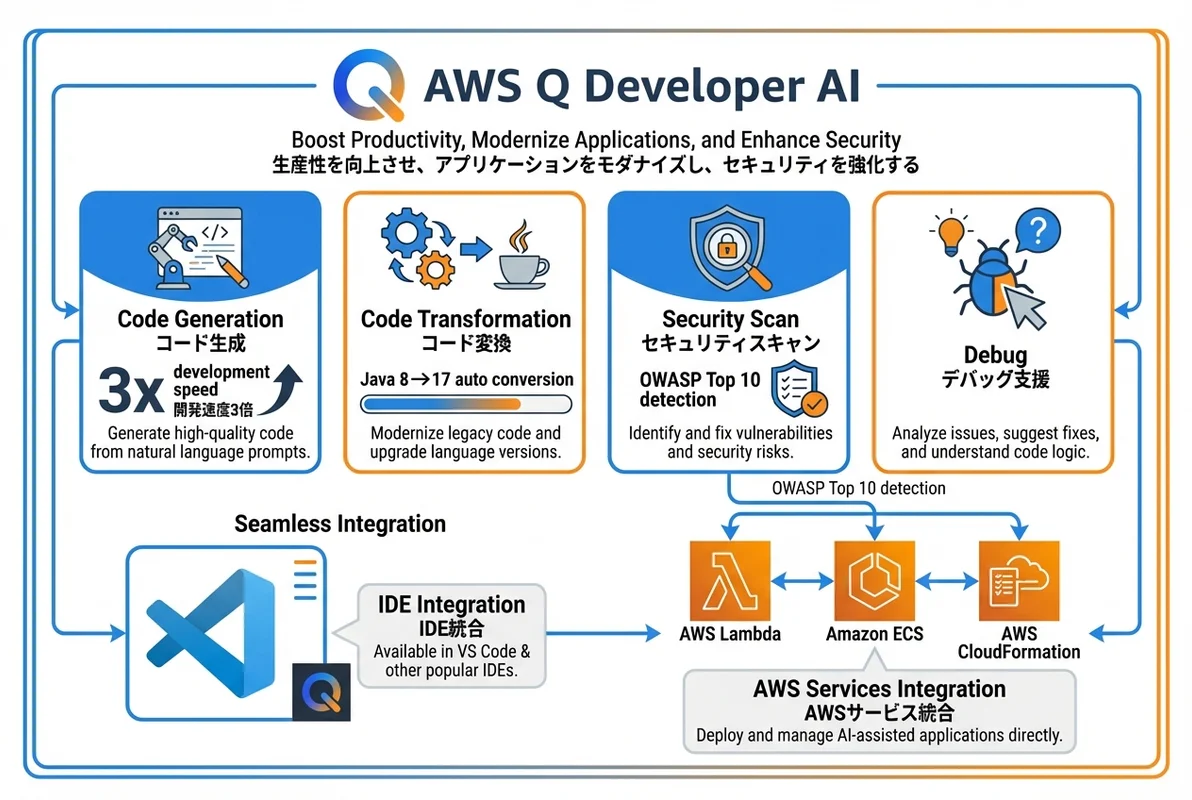

- AWS Q Developerはコード生成・セキュリティスキャン・デバッグをAIで自動化

- AWS環境に最適化された提案でCloudFormation・Lambda・ECSの開発を高速化

- SESエンジニアがQ Developerスキルで単価アップを実現する具体的な戦略

「AWSのサービスが多すぎて、毎回ドキュメントを探すのに時間がかかる」「CloudFormationのテンプレートを1から書くのが面倒」——AWS開発者なら誰もが感じるこの悩みを解決するのがAWS Q Developerです。

AWS Q Developerは、AWSが提供するAIコーディングアシスタントで、AWS環境に特化したコード生成・変換・セキュリティスキャンを提供します。IDEやコマンドラインから利用でき、AWSの200以上のサービスについての深い知識を持っています。

この記事では、Q Developerの機能から実践的な活用法、SES現場での差別化戦略まで解説します。

AWS Q Developerとは?

概要と特徴

AWS Q Developerは、2024年にAmazon CodeWhispererの後継として登場したAIアシスタントです。単なるコード補完ツールではなく、AWS環境全体を理解した統合的な開発支援を提供します。

| 機能 | 説明 |

|---|---|

| コード生成 | プロンプトから機能的なコードを自動生成 |

| コード変換 | Java 8→17、.NET Framework→.NET Core等の自動変換 |

| セキュリティスキャン | OWASP Top 10・CWE準拠の脆弱性検出 |

| デバッグ支援 | エラーの分析と修正提案 |

| インフラ生成 | CloudFormation・CDK・Terraformテンプレート生成 |

| 最適化提案 | コスト・パフォーマンスの改善案 |

料金プラン

| プラン | 月額 | 主要な制限 |

|---|---|---|

| Free Tier | $0 | コード補完: 月500回、チャット: 月50回 |

| Pro | $19/ユーザー | 無制限のコード補完・チャット |

| Enterprise | カスタム | カスタマイズ・SLA付き |

対応言語とIDE

対応言語: Python, Java, JavaScript/TypeScript, C#, Go, Rust, PHP, Ruby, Swift, Kotlin, SQL, Shell, IaC (CloudFormation, CDK, Terraform)

対応IDE: VS Code, IntelliJ IDEA, JetBrains系全般, AWS Cloud9, コマンドライン

セットアップと基本操作

VS Codeでのインストール

# 1. AWS Toolkit拡張機能をインストール

# VS Code → Extensions → "AWS Toolkit" を検索・インストール

# 2. AWS Builder IDでサインイン

# Command Palette → "AWS: Sign in with AWS Builder ID"

# 3. Q Developerの有効化

# サイドバー → AWS → Q Developer → Enableコマンドラインでの利用

# AWS CLIでQ Developerを使用

aws q developer chat --message "S3にファイルをアップロードするLambda関数を作成して"

# インタラクティブモード

aws q developer chat --interactive基本的なコード生成

VS Codeで自然言語コメントを書くだけでコードが自動生成されます:

# S3からファイルを取得してDynamoDBに保存するLambda関数

# ← コメントを書くとQ Developerがコードを提案

import json

import boto3

s3_client = boto3.client('s3')

dynamodb = boto3.resource('dynamodb')

table = dynamodb.Table('ProcessedFiles')

def lambda_handler(event, context):

bucket = event['Records'][0]['s3']['bucket']['name']

key = event['Records'][0]['s3']['object']['key']

# S3からファイル取得

response = s3_client.get_object(Bucket=bucket, Key=key)

content = response['Body'].read().decode('utf-8')

data = json.loads(content)

# DynamoDBに保存

table.put_item(Item={

'fileKey': key,

'processedAt': context.get_remaining_time_in_millis(),

'data': data

})

return {

'statusCode': 200,

'body': json.dumps({'message': f'Processed {key}'})

}実践パターン1:CloudFormation/CDKの自動生成

自然言語からIaCテンプレートを生成

Q Developerに要件を伝えるだけで、CloudFormationテンプレートを自動生成:

Q Developerへのプロンプト:

「以下の構成のAWSインフラをCloudFormationで作成して:

- VPC(パブリック・プライベートサブネット2AZ)

- ALB + ECS Fargate(2タスク、オートスケーリング)

- RDS Aurora PostgreSQL(マルチAZ)

- ElastiCache Redis

- CloudFront CDN

- WAF(基本ルールセット)」Q Developerが生成するテンプレートの例(抜粋):

AWSTemplateFormatVersion: '2010-09-09'

Description: Production-ready ECS Fargate with Aurora and Redis

Parameters:

Environment:

Type: String

Default: production

AllowedValues: [production, staging, development]

ContainerImage:

Type: String

Description: Docker image URI

Resources:

# VPC構成

VPC:

Type: AWS::EC2::VPC

Properties:

CidrBlock: 10.0.0.0/16

EnableDnsHostnames: true

EnableDnsSupport: true

Tags:

- Key: Name

Value: !Sub ${Environment}-vpc

PublicSubnet1:

Type: AWS::EC2::Subnet

Properties:

VpcId: !Ref VPC

CidrBlock: 10.0.1.0/24

AvailabilityZone: !Select [0, !GetAZs '']

MapPublicIpOnLaunch: true

# ECS Fargate

ECSCluster:

Type: AWS::ECS::Cluster

Properties:

ClusterName: !Sub ${Environment}-cluster

CapacityProviders:

- FARGATE

- FARGATE_SPOT

TaskDefinition:

Type: AWS::ECS::TaskDefinition

Properties:

Family: !Sub ${Environment}-app

Cpu: '512'

Memory: '1024'

NetworkMode: awsvpc

RequiresCompatibilities: [FARGATE]

ContainerDefinitions:

- Name: app

Image: !Ref ContainerImage

PortMappings:

- ContainerPort: 3000

LogConfiguration:

LogDriver: awslogs

Options:

awslogs-group: !Ref LogGroup

awslogs-region: !Ref AWS::Region

awslogs-stream-prefix: ecsCDK(TypeScript)の自動生成

// Q Developerに「上記と同じ構成をCDKで」と依頼

import * as cdk from 'aws-cdk-lib';

import * as ec2 from 'aws-cdk-lib/aws-ec2';

import * as ecs from 'aws-cdk-lib/aws-ecs';

import * as rds from 'aws-cdk-lib/aws-rds';

import * as elasticache from 'aws-cdk-lib/aws-elasticache';

export class ProductionStack extends cdk.Stack {

constructor(scope: cdk.App, id: string, props?: cdk.StackProps) {

super(scope, id, props);

// VPC

const vpc = new ec2.Vpc(this, 'VPC', {

maxAzs: 2,

natGateways: 1,

subnetConfiguration: [

{ name: 'Public', subnetType: ec2.SubnetType.PUBLIC },

{ name: 'Private', subnetType: ec2.SubnetType.PRIVATE_WITH_EGRESS },

{ name: 'Isolated', subnetType: ec2.SubnetType.PRIVATE_ISOLATED },

],

});

// ECS Fargate

const cluster = new ecs.Cluster(this, 'Cluster', { vpc });

const fargateService = new ecs.FargateService(this, 'Service', {

cluster,

taskDefinition: new ecs.FargateTaskDefinition(this, 'TaskDef', {

cpu: 512,

memoryLimitMiB: 1024,

}),

desiredCount: 2,

});

// Aurora PostgreSQL

const database = new rds.DatabaseCluster(this, 'Database', {

engine: rds.DatabaseClusterEngine.auroraPostgres({

version: rds.AuroraPostgresEngineVersion.VER_16_1,

}),

vpc,

vpcSubnets: { subnetType: ec2.SubnetType.PRIVATE_ISOLATED },

writer: rds.ClusterInstance.provisioned('writer', {

instanceType: ec2.InstanceType.of(ec2.InstanceClass.R6G, ec2.InstanceSize.LARGE),

}),

});

}

}実践パターン2:コード変換(Java 8→17)

レガシーJavaコードの自動変換

SES案件で頻繁に求められるJavaのバージョンアップ。Q DeveloperのCode Transformation機能で自動化:

# Q Developerのコード変換を起動

# VS Code → Command Palette → "Q: Transform"

# もしくは:

aws q developer transform --source-path ./src --target-version java17変換される主な項目

| 変換前(Java 8) | 変換後(Java 17) | 変換内容 |

|---|---|---|

Date / Calendar | LocalDate / LocalDateTime | 日時API刷新 |

| 匿名クラス | ラムダ式・メソッド参照 | モダン構文 |

nullチェックの連鎖 | Optional | Null安全 |

switch文 | switch式 | パターンマッチング |

| テキストブロックなし | テキストブロック(""") | 文字列処理 |

varなし | varキーワード | 型推論 |

変換例

// 変換前: Java 8

public class UserService {

public String getUserFullName(Map<String, Object> userData) {

if (userData != null) {

Object firstName = userData.get("firstName");

Object lastName = userData.get("lastName");

if (firstName != null && lastName != null) {

return firstName.toString() + " " + lastName.toString();

}

}

return "Unknown";

}

public List<String> getActiveUserEmails(List<User> users) {

List<String> emails = new ArrayList<>();

for (User user : users) {

if (user.isActive()) {

emails.add(user.getEmail());

}

}

return emails;

}

}// 変換後: Java 17(Q Developer自動変換)

public class UserService {

public String getUserFullName(Map<String, Object> userData) {

return Optional.ofNullable(userData)

.map(data -> {

var firstName = data.get("firstName");

var lastName = data.get("lastName");

return (firstName != null && lastName != null)

? "%s %s".formatted(firstName, lastName)

: null;

})

.orElse("Unknown");

}

public List<String> getActiveUserEmails(List<User> users) {

return users.stream()

.filter(User::isActive)

.map(User::getEmail)

.toList();

}

}実践パターン3:セキュリティスキャン

脆弱性の自動検出

Q Developerのセキュリティスキャンは、OWASP Top 10に準拠した脆弱性を検出します:

# コマンドラインからスキャン実行

aws q developer security-scan --path ./src --output report.json検出される主な脆弱性

| カテゴリ | 例 | 深刻度 |

|---|---|---|

| SQLインジェクション | 文字列連結によるSQL構築 | Critical |

| XSS | 未サニタイズの出力 | High |

| ハードコード秘密情報 | APIキーの直書き | Critical |

| パストラバーサル | ユーザー入力のファイルパス | High |

| 非推奨暗号化 | MD5, SHA1の使用 | Medium |

| SSRF | 未検証のURL入力 | High |

自動修正の例

# 🚨 脆弱性検出: SQLインジェクション

def get_user(user_id):

query = f"SELECT * FROM users WHERE id = '{user_id}'" # ← 危険!

cursor.execute(query)

return cursor.fetchone()

# ✅ Q Developerの修正提案

def get_user(user_id):

query = "SELECT * FROM users WHERE id = %s"

cursor.execute(query, (user_id,)) # パラメータ化クエリ

return cursor.fetchone()実践パターン4:AWSサービスの最適化提案

コスト最適化

Q Developerに既存のインフラ構成を分析させてコスト削減案を取得:

Q Developerへのプロンプト:

「現在のCloudFormationテンプレートを分析して、

コスト削減できるポイントを提案してください」Q Developerの回答例:

## コスト最適化の提案

1. **EC2 → Fargate Spot**: 開発環境のECSタスクをFargate Spotに変更

- 推定削減: 月$150 (70%削減)

2. **NAT Gateway → VPC Endpoints**: S3/DynamoDBアクセスにVPCエンドポイント利用

- 推定削減: 月$45

3. **RDS → Aurora Serverless v2**: 可変負荷のDBをServerless化

- 推定削減: 月$200 (ピーク時以外の低コスト)

4. **CloudFront キャッシュ最適化**: TTLの延長でオリジン負荷を削減

- 推定削減: 月$30

合計推定削減: 月$425 (年間$5,100)パフォーマンス最適化

# Q Developerに最適化を依頼

# 「このLambda関数のパフォーマンスを最適化して」

# 最適化前: コールドスタート3秒、メモリ使用量高

import boto3

import pandas as pd

def handler(event, context):

s3 = boto3.client('s3') # 毎回初期化 ← 非効率

df = pd.read_csv(...) # 重いライブラリ ← コールドスタート増加

# 最適化後: Q Developerの提案

import boto3

import csv

from io import StringIO

# Lambda関数外で初期化(コネクションの再利用)

s3 = boto3.client('s3')

def handler(event, context):

# pandasの代わりに標準ライブラリを使用

response = s3.get_object(Bucket=event['bucket'], Key=event['key'])

reader = csv.DictReader(StringIO(response['Body'].read().decode()))

return list(reader)SES現場での活用戦略

Q Developerスキルの市場価値

AWS認定資格と組み合わせることで、SESエンジニアとしての市場価値が大幅に向上:

| スキルセット | 月単価の目安 | 需要レベル |

|---|---|---|

| AWS基礎 + Q Developer基本 | 60-70万円 | ⭐⭐⭐ |

| AWS Professional + Q Developer活用 | 75-85万円 | ⭐⭐⭐⭐ |

| AWS Architect + Q Developer + IaC | 85-100万円 | ⭐⭐⭐⭐⭐ |

案件タイプ別の活用法

インフラ構築案件:

- CloudFormation/CDKの自動生成で設計→実装のサイクルを短縮

- セキュリティスキャンでIaC内の脆弱性を事前検出

- コスト見積もりの自動化

アプリ開発案件:

- Lambda関数の自動生成

- API Gateway + DynamoDBの統合コード生成

- テスト自動生成とカバレッジ向上

移行案件:

- Java 8→17のコード変換

- .NET Framework→.NET Core変換

- オンプレ→AWSの移行支援

提案書・見積もりでの差別化

Q Developerの活用実績をアピールすることで、案件獲得率が向上:

## 技術提案書(例)

### AI活用による開発効率化

当チームはAWS Q Developerを標準導入し、

以下の効率化を実現しています:

- コード生成: 手動比3倍の開発速度

- セキュリティ: 開発段階で脆弱性の95%を検出

- IaC: CloudFormation/CDKの自動生成で設計時間60%削減

- 品質: AIレビューによるバグの早期発見率85%

### 過去の実績

- Javaバージョンアップ案件: 想定3人月 → 1.5人月で完了

- マイクロサービス構築: IaC自動生成で設計フェーズ50%短縮他のAIコーディングツールとの比較

Q Developer vs GitHub Copilot vs Claude Code

| 機能 | Q Developer | GitHub Copilot | Claude Code |

|---|---|---|---|

| コード補完 | ✅ | ✅ | ✅ |

| AWS特化 | ⭐⭐⭐⭐⭐ | ⭐⭐ | ⭐⭐⭐ |

| IaC生成 | ⭐⭐⭐⭐⭐ | ⭐⭐⭐ | ⭐⭐⭐⭐ |

| セキュリティスキャン | ⭐⭐⭐⭐⭐ | ⭐⭐ | ⭐⭐⭐ |

| コード変換 | ⭐⭐⭐⭐⭐ | ⭐⭐ | ⭐⭐⭐⭐ |

| 汎用性 | ⭐⭐⭐ | ⭐⭐⭐⭐ | ⭐⭐⭐⭐⭐ |

| 価格 | $0-19/月 | $10-19/月 | $20-200/月 |

結論: AWSメインの開発ならQ Developer、汎用的な開発ならClaude CodeやGitHub Copilotが最適です。理想的には併用がベストです。

トラブルシューティング

よくある問題と対処法

Q: コード提案が表示されない

A: 以下を確認してください:

- AWS Toolkit拡張機能が有効か

- AWS Builder IDでサインイン済みか

- サポートされている言語のファイルか

- Free Tierの月間制限に達していないか

Q: 提案の品質が低い

A: コンテキストを明確にすることで改善します:

- 関数の目的をコメントで記述

- 型定義やインターフェースを先に定義

- プロジェクトのREADMEを充実させる

Q: セキュリティスキャンが遅い

A: スキャン対象を限定します:

# 特定ディレクトリのみスキャン

aws q developer security-scan --path ./src/api --exclude "test,mock"まとめ

AWS Q Developerは、AWSエコシステムの中で開発する全てのエンジニアに必須のツールとなりつつあります。

導入チェックリスト

- ✅ AWS Toolkit拡張機能のインストール

- ✅ AWS Builder IDの作成とサインイン

- ✅ Q Developerの有効化と動作確認

- ✅ セキュリティスキャンの定期実行設定

- ✅ チーム内でのベストプラクティス共有

SESエンジニアとしてのアクション

AWS Q Developerのスキルは、SES市場での競争力を大きく高めます。特に、IaC自動生成やセキュリティスキャンのスキルは、高単価案件への参画につながります。

SES BASEでは、AWSスキルを求める案件を多数掲載しています。 AWS案件を探す で、Q Developerスキルを活かせる案件をチェックしましょう。