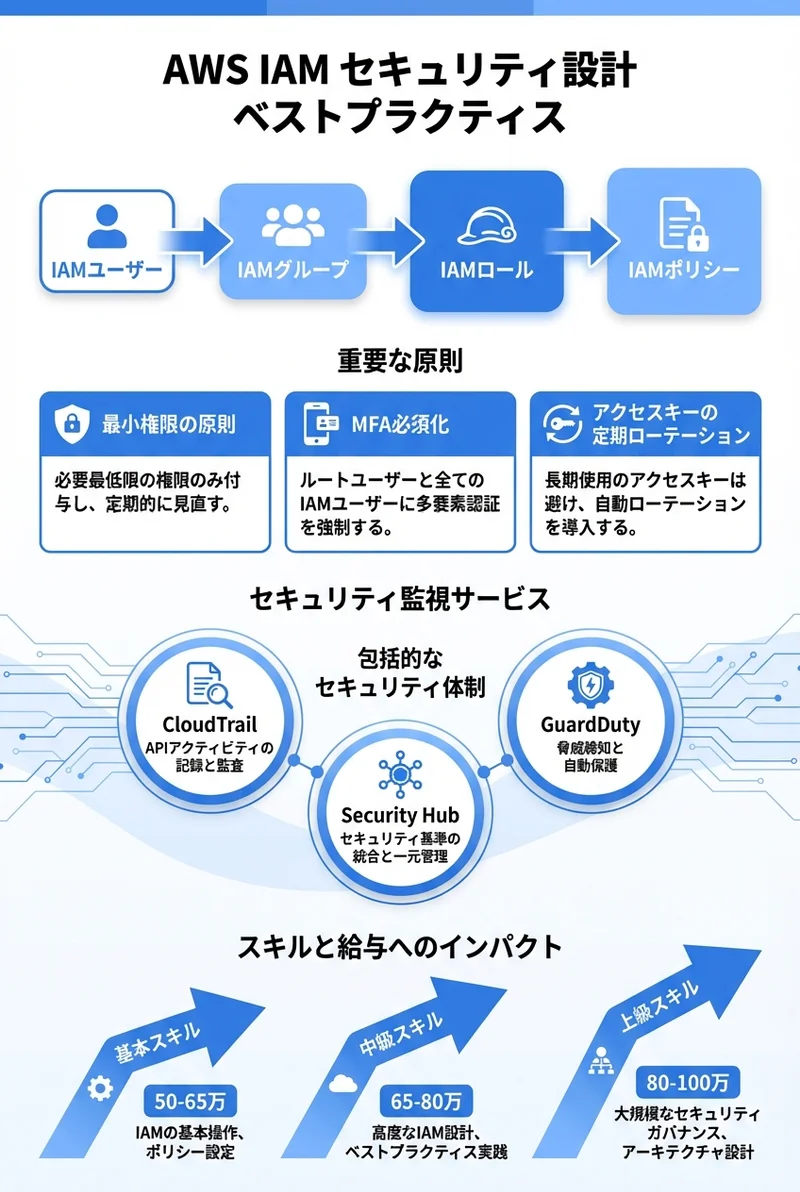

- AWS IAMはクラウドセキュリティの根幹。「誰が・何に・何をできるか」を制御する仕組みを正しく理解すれば、設計フェーズの案件にアサインされやすくなる。

- 最小権限の原則(Least Privilege)を実践できるエンジニアは、SES市場で高い評価を受ける。月単価+5〜15万円の差がつくケースも。

- IAMロール・ポリシー設計に加え、GuardDuty・CloudTrail・Security Hubの運用知識があれば「セキュリティ人材」として差別化が可能。

なぜSESエンジニアにIAM・セキュリティスキルが必要なのか

クラウドの普及に伴い、セキュリティインシデントの報告件数は年々増加しています。AWSを利用する企業の多くが「クラウドのセキュリティ設計ができるエンジニア」を求めており、SES市場でもセキュリティスキルを持つ人材の需要は急速に高まっています。

特にIAM(Identity and Access Management)は、AWSセキュリティの最も基本的かつ重要な要素です。EC2やS3といった個別サービスの知識があっても、IAMの設計が甘ければ情報漏洩や不正アクセスのリスクが生まれます。

SES案件の現場では、以下のようなシーンでIAMスキルが問われます。

- 新規AWSアカウントのセットアップと初期権限設計

- マルチアカウント環境でのクロスアカウントアクセス設定

- CI/CDパイプラインへのIAMロール付与

- セキュリティ監査対応(CloudTrailログの分析、IAMポリシーの棚卸し)

VPC・ネットワーク設計がインフラの「外壁」だとすれば、IAMは「鍵と錠前」です。どちらが欠けてもセキュアな環境は実現できません。

IAMの基本概念を理解する

IAMユーザー・グループ・ロール・ポリシーの違い

IAMには4つの主要コンポーネントがあります。

| コンポーネント | 役割 | 利用シーン |

|---|---|---|

| IAMユーザー | 個人に紐づくアイデンティティ | 管理コンソールへのログイン |

| IAMグループ | ユーザーをまとめて権限を一括管理 | 部門・チーム単位の権限付与 |

| IAMロール | 一時的にAssumeして使う権限セット | EC2やLambdaへの権限付与、クロスアカウント |

| IAMポリシー | 権限のルール定義(JSON形式) | 全コンポーネントにアタッチ |

実務ではIAMロールの利用が推奨されています。長期間有効なアクセスキーを持つIAMユーザーより、一時的な認証情報を使うロールのほうがセキュリティリスクが低いためです。

最小権限の原則(Least Privilege)

最小権限の原則とは、「必要最低限の権限だけを付与する」という考え方です。AWSの公式ドキュメントでも最も重要なセキュリティプラクティスとして強調されています。

よくあるアンチパターン:

{

"Effect": "Allow",

"Action": "*",

"Resource": "*"

}上記のような「フルアクセス」ポリシーは開発初期に設定されがちですが、本番環境では絶対に避けるべきです。万が一認証情報が漏洩した場合、AWS環境全体が危険にさらされます。

推奨パターン:

{

"Effect": "Allow",

"Action": [

"s3:GetObject",

"s3:PutObject"

],

"Resource": "arn:aws:s3:::my-app-bucket/*"

}このように、必要な操作(Action)と対象リソース(Resource)を明示的に指定することで、被害を最小化できます。

実務で使えるIAM設計パターン

パターン1: マルチアカウント戦略とAWS Organizations

エンタープライズ案件では、1つのAWSアカウントで全環境を運用するのではなく、開発・ステージング・本番をアカウント単位で分離するのが標準です。

AWS Organizationsを使えば、組織全体のポリシー(SCP: Service Control Policy)で「このアカウントではこのサービスしか使えない」といった制御が可能です。

SES案件でマルチアカウント設計の経験があると、大規模プロジェクトへのアサイン率が大幅に上がります。

パターン2: CI/CDパイプラインのIAMロール設計

IaC(Terraform / AWS CDK)を使ったインフラ構築では、CI/CDパイプラインに適切なIAMロールを付与する必要があります。

GitHub ActionsやCodePipelineからAWSリソースをデプロイする際、OIDC(OpenID Connect)連携を使えばアクセスキーを一切使わずに認証できます。これは現在のベストプラクティスとして広く採用されています。

# GitHub Actions での OIDC 連携例

permissions:

id-token: write

contents: read

steps:

- uses: aws-actions/configure-aws-credentials@v4

with:

role-to-assume: arn:aws:iam::123456789012:role/GitHubActionsRole

aws-region: ap-northeast-1パターン3: ECSタスクロールとサービスロール

ECS/Fargate環境では、コンテナ(タスク)ごとに異なるIAMロールを付与できます。

- タスクロール: コンテナ内のアプリケーションがAWSサービスにアクセスするための権限

- タスク実行ロール: ECSエージェントがECRからイメージを取得したり、CloudWatch Logsに書き込むための権限

この2つを混同するとセキュリティホールになるため、正確に理解しておくことが重要です。

AWSセキュリティサービスの全体像

IAM以外にも、AWSには包括的なセキュリティサービス群があります。SES案件で特に求められる3つのサービスを紹介します。

AWS CloudTrail — 操作ログの記録

CloudTrailは、AWSアカウント内のすべてのAPI呼び出しを記録するサービスです。「いつ・誰が・何をしたか」を追跡でき、セキュリティ監査やインシデント調査に不可欠です。

本番環境では全リージョンでCloudTrailを有効化し、S3バケットにログを保存するのが基本です。

Amazon GuardDuty — 脅威検出

GuardDutyは、機械学習を活用してAWS環境内の不審なアクティビティを自動検出するサービスです。不正なAPIコール、暗号通貨マイニング、データ流出の兆候などを検知します。

有効化するだけで動作するため、導入コストが低い一方で高い効果が期待できます。

AWS Security Hub — セキュリティ状態の一元管理

Security Hubは、GuardDuty、Inspector、Macieなど複数のセキュリティサービスの検出結果を集約し、CIS BenchmarkやAWS Foundational Security Best Practicesに基づいたスコアリングを提供します。

セキュリティ運用のダッシュボードとして、特にエンタープライズ案件で導入率が高まっています。

IAMスキルが単価に与える影響

SES市場において、IAM・セキュリティ設計のスキルは単価に直結します。

| スキルレベル | 想定単価(月額) | 主な案件内容 |

|---|---|---|

| IAM基礎(ユーザー・ロール管理) | 50〜65万円 | 運用保守、アカウント管理 |

| IAM設計(ポリシー設計・最小権限) | 65〜80万円 | インフラ構築、権限設計 |

| セキュリティ統合(GuardDuty・SIEM連携) | 80〜100万円 | セキュリティアーキテクト |

AWS Cloud Practitionerの資格に加えて、AWS Certified Security - Specialtyを取得すると、セキュリティ専門案件への応募で大きなアドバンテージになります。

IAM・セキュリティスキルを効率的に学ぶロードマップ

ステップ1: IAMの基本操作を手を動かして覚える(1〜2週間)

AWSの無料枠を使い、以下を実際に設定してみましょう。

- IAMユーザーとグループの作成・ポリシーアタッチ

- IAMロールの作成とAssumeRole

- カスタムポリシーのJSON記述

- MFA(多要素認証)の設定

ステップ2: セキュリティサービスの有効化と動作確認(1〜2週間)

CloudTrail、GuardDuty、Security Hubを有効化し、ダッシュボードの見方を学びます。テスト用のアラートを生成して、検知フローを確認するのが効果的です。

ステップ3: 実践的なシナリオで設計力を磨く(2〜4週間)

サーバーレス環境やECS環境を題材に、マルチアカウント構成でのIAM設計を実際に構築してみましょう。以下のシナリオが良い練習になります。

- 開発者向け:特定のS3バケットとLambda関数のみアクセス可能なロール設計

- 運用者向け:CloudWatch参照権限+EC2再起動権限のみ付与

- CI/CD向け:OIDC連携でGitHub Actionsからデプロイ

まとめ

AWS IAM・セキュリティ設計は、SESエンジニアがクラウド案件で高単価を目指すうえで避けて通れないスキルです。

- IAMはAWSセキュリティの根幹。ユーザー・ロール・ポリシーの違いを正確に理解する

- 最小権限の原則を徹底し、フルアクセスポリシーを排除する

- CloudTrail・GuardDuty・Security Hubの3点セットで監視体制を構築する

- セキュリティスキルは単価に直結。月額+10〜20万円のアップが見込める

次のエピソードでは、AWSのモニタリング・運用監視について解説します。VPC設計やIAMの知識を活かして、運用フェーズまでカバーできるエンジニアを目指しましょう。

出典・参考: