SES案件で求められるスキルセットは日々進化し続けていますが、その中でも近年、圧倒的に需要が高まっているのがコンテナ技術、特にAWS ECS (Elastic Container Service) と Fargateです。

「コンテナは難しそう」「Dockerは触ったことあるけど、クラウドでの運用はよく分からない」「案件でECSを使っているけど、イマイチ理解できていない」――もしあなたがそう感じているなら、本記事はまさにあなたのためのロードマップとなるでしょう。

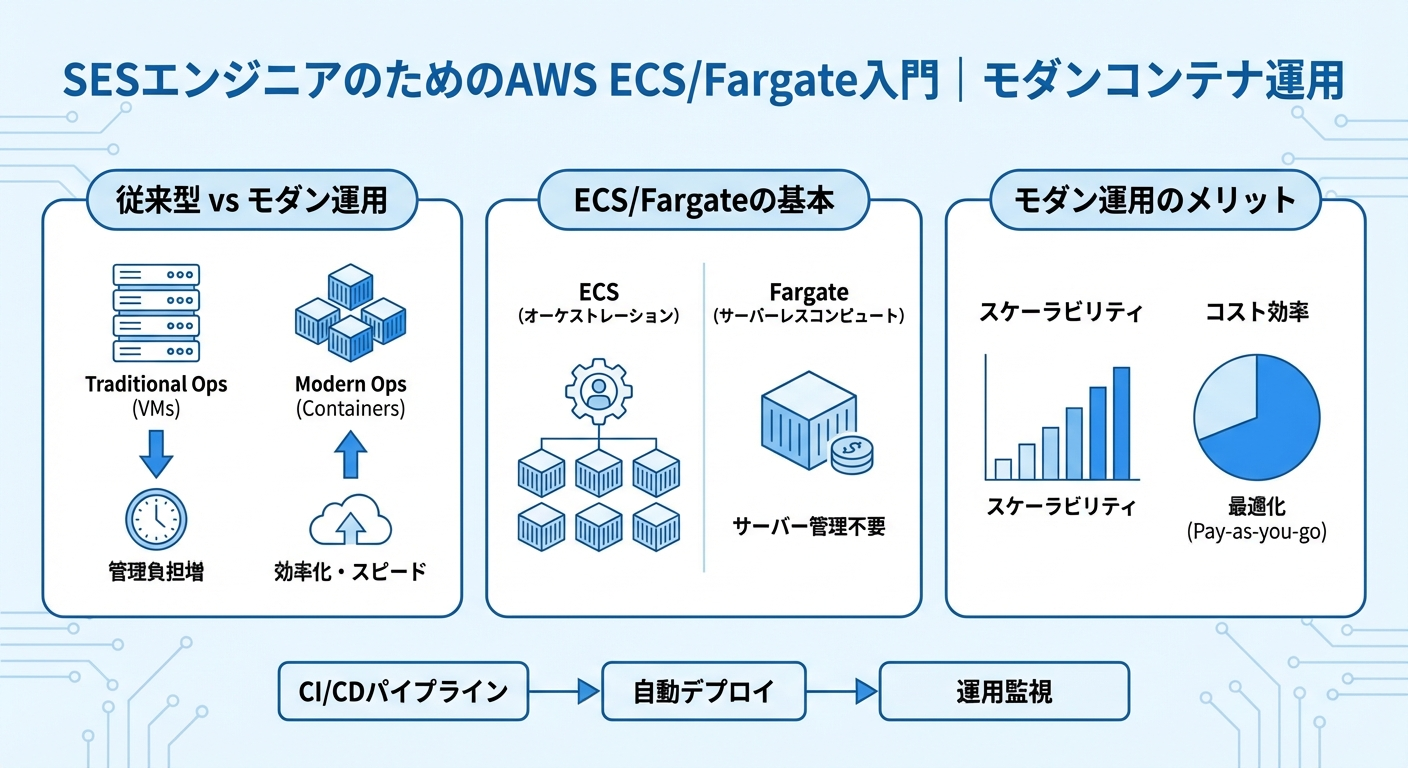

本記事では、SESエンジニアがECS/Fargateを実務で使いこなし、市場価値を高めるための具体的な知識とステップを、以下の構成で徹底解説します。

- なぜSESエンジニアがECS/Fargateを学ぶべきか

- ECS/Fargateの基本概念とEC2起動タイプとの違い

- 実務で役立つアーキテクチャパターンと活用事例

- Dockerからの移行ステップと具体的な運用方法

- 学習ロードマップと資格、そして市場での立ち位置

この一連の「AWS完全攻略」シリーズを通じて、あなたはAWSのモダンなコンテナ運用スキルを習得し、より高単価で魅力的なSES案件に参画できるようになるはずです。さあ、一緒に次世代のクラウドスキルを身につけていきましょう。

SES案件でECS/Fargateスキルが求められる理由:市場価値を向上させるAWSコンテナ技術

結論から言うと、SESエンジニアがECS/Fargateのスキルを身につけることは、案件獲得力と単価の向上に直結します。

現代のシステム開発において、コンテナ技術はデファクトスタンダードになりつつあります。特にAWS環境では、ECSとFargateがコンテナオーケストレーションの主要な選択肢として広く採用されています。

コンテナ技術の普及と市場トレンド

Dockerに代表されるコンテナ技術は、アプリケーションとその実行環境をパッケージ化し、開発・テスト・本番環境での一貫した動作を保証します。この特性から、開発効率の向上、デプロイの高速化、環境依存性の排除といったメリットが評価され、急速に普及しました。

そして、これらのコンテナを効率的に管理・運用するためのツールが、AWSにおけるECS/Fargateなのです。 経済産業省が発表しているDXレポートでも、システムのモダナイゼーションは喫緊の課題とされており、クラウドネイティブ技術、特にコンテナの活用は不可避な流れとなっています。(参考:経済産業省「DXレポート」)

ECS/FargateがSESエンジニアにもたらす具体的なメリット

SESエンジニアとしてECS/Fargateを習得することは、以下のような具体的なメリットをあなたにもたらします。

- 高単価案件への参画機会の増加:

- 多くの企業がコンテナシフトを進めており、ECS/Fargateの知識を持つエンジニアは引く手あまたです。一般的なインフラ案件と比較しても、モダンな技術を扱う案件は高単価になりやすい傾向があります。

- SESエンジニアがインフラ案件で単価アップを実現する秘訣でも触れていますが、希少性の高いスキルは単価交渉において非常に有利に働きます。

- 運用効率化と生産性向上への貢献:

- Fargateを利用すれば、EC2インスタンスのプロビジョニングやパッチ適用といったインフラ管理から解放され、アプリケーション開発に集中できます。これにより、顧客プロジェクトの運用負担を軽減し、より価値のある提案が可能になります。

- スケーラビリティと可用性の高いシステム構築能力:

- ECSは、トラフィックの変動に応じてコンテナを自動的にスケールさせ、高い可用性を実現します。このスキルがあれば、大規模なWebサービスやミッションクリティカルなシステムの設計・構築に貢献できます。

- モダンな開発ワークフローへの対応:

- CI/CDパイプラインとの連携が容易であり、アジャイル開発やDevOps文化を推進するプロジェクトで重宝されます。これにより、最新の開発手法に準拠した提案や実装が可能になります。

採用担当者や現役のリードエンジニアも口を揃えますが、「ECS/Fargateの知見があるSESエンジニアは、クラウドインフラを熟知している証拠であり、即戦力として期待できる」と評価されます。これは、単に技術知識だけでなく、モダンなアーキテクチャ設計や運用スキルも兼ね備えていることを意味するからです。

AWS ECS/Fargateの基本を徹底解説:コンテナ運用の核心

ここでは、ECSとFargateの基本的な概念、そしてその違いと主要コンポーネントについて、SESエンジニアが実務で必要なレベルで解説します。

ECSとは? コンテナオーケストレーションの力

AWS ECS(Elastic Container Service)は、Dockerコンテナのデプロイ、管理、スケールを容易にするコンテナオーケストレーションサービスです。

ECSを利用することで、手動で複数のコンテナを起動・停止したり、負荷分散を設定したり、障害発生時に再起動したりする手間がなくなります。ECSがこれらの複雑なタスクを自動で処理してくれるため、エンジニアはアプリケーション開発に集中できます。

Fargateとは? サーバーレスコンテナのメリット

AWS Fargateは、ECSの起動タイプの一つで、コンテナを実行するためのサーバーレスコンピューティングエンジンです。

従来のコンテナ運用では、コンテナを実行するためのEC2インスタンス(仮想サーバー)を管理する必要がありました。Fargateは、このEC2インスタンスの管理をAWSに完全に任せることで、以下の大きなメリットを提供します。

- サーバー管理からの解放: EC2インスタンスのプロビジョニング、スケール、パッチ適用、セキュリティアップデートといった運用タスクが不要になります。

- 従量課金: コンテナが消費したリソース(vCPUとメモリ)に対してのみ料金が発生するため、リソースの無駄を最小限に抑えられます。

- 迅速なデプロイ: インフラの準備が不要なため、より迅速にアプリケーションをデプロイできます。

Fargateは、特にインフラ運用負荷を極力減らしたい、または専門のインフラ担当者が不足しているプロジェクトにおいて、非常に強力な選択肢となります。

EC2起動タイプとの比較

ECSには、Fargate以外に「EC2起動タイプ」という選択肢もあります。それぞれの違いを理解することは、適切なアーキテクチャ選択に不可欠です。

| 特徴 | Fargate 起動タイプ | EC2 起動タイプ |

|---|---|---|

| サーバー管理 | AWSが完全に管理 (サーバーレス) | ユーザーがEC2インスタンスを管理 |

| コスト | コンテナのリソース消費量に応じた従量課金 | EC2インスタンスの稼働時間+コンテナのリソース消費 |

| 柔軟性 | 低い (コンテナ設定に限定) | 高い (EC2インスタンスへのSSH接続、独自AMIなど) |

| 運用負荷 | 非常に低い | 中程度 (OSのパッチ、セキュリティ、スケールなど) |

| ユースケース | サーバー管理を簡素化したい、開発・運用効率重視 | 特定のOS/ミドルウェア要件、リソースの最適化を追求 |

ほとんどのSES案件では、運用負荷軽減の観点からFargateが推奨されることが多いですが、EC2起動タイプも特定の要件(GPU利用、特定ソフトウェアのインストール、コスト最適化など)で活用されるケースがあります。

主要コンポーネント(クラスター、タスク定義、タスク、サービス)

ECS/Fargateを理解する上で、以下の主要コンポーネントは必須です。

- クラスター (Cluster):

- ECSリソースを論理的にグループ化する場所です。コンテナを実行するEC2インスタンスの集まり、またはFargateで起動するタスクの集合体と考えられます。

- タスク定義 (Task Definition):

- アプリケーションコンテナの設計図です。どのDockerイメージを使うか、CPU/メモリの割り当て、ポートマッピング、環境変数などの実行時設定をJSON形式で記述します。

- タスク (Task):

- タスク定義に基づいて起動される、実際に稼働するコンテナのインスタンスです。一つのタスクは一つ以上のコンテナで構成されます。Fargateの場合、一つのタスクは「Pod」のようなイメージです。

- サービス (Service):

- 指定されたタスク定義に基づいて、一定数のタスクをクラスター内で実行し続けるための設定です。負荷分散(ALBと連携)や自動スケール、ローリングアップデートといった機能を提供します。Webアプリケーションのような継続的に稼働させる必要があるアプリケーションに適しています。

これらのコンポーネントが連携し、コンテナアプリケーションのデプロイと運用を支えています。

実務で役立つECS/Fargateアーキテクチャパターンと活用事例

ここでは、SES案件で実際によく使われるECS/Fargateのアーキテクチャパターンと活用事例を図解と共に紹介します。

Webアプリケーションのホスティング(ALB + ECS/Fargate)

最も一般的な利用ケースが、Webアプリケーションのホスティングです。

WebサーバーやAPIサーバーとして、ALB (Application Load Balancer) の配下にECS Fargateサービスを配置し、HTTPS通信や負荷分散を実現します。

ポイント:

- ALB: 外部からのトラフィックをECSサービス内のタスクに分散します。SSL/TLS終端もALBで行うことが一般的です。

- Auto Scaling: CPU使用率などのメトリクスに基づいて、タスク数を自動的に増減させ、アクセス集中時でも安定稼働を維持します。

- VPC: セキュリティグループやサブネットを使ってネットワークを適切に分離・保護します。

バッチ処理・定期実行

ECS Fargateは、バックグラウンドで実行されるバッチ処理や、特定のスケジュールで実行されるタスクにも適しています。

- ECS Run Task: 単発でコンテナを実行する場合に利用します。例えば、データ移行スクリプトや分析処理など。

- Amazon EventBridge (CloudWatch Events) との連携: 特定のスケジュール(cron式)でECSタスクを起動する設定が可能です。日次レポート生成、データクレンジング、ログ集計などの定期処理に利用されます。

サーバーレスであるFargateは、必要な時だけ起動し、処理が終了すれば停止するため、コスト効率が非常に高いのが特徴です。

マイクロサービスでの利用

大規模なアプリケーションを、機能ごとに独立した小さなサービス(マイクロサービス)に分割するアーキテクチャにおいて、ECS/Fargateは非常に強力なツールです。

- 各マイクロサービスを独立したECSサービスとしてデプロイすることで、サービスごとの開発・デプロイ・スケールを独立して行えます。

- ALBでリクエストを適切なサービスにルーティングしたり、AWS App Meshでサービスメッシュを構築して通信を制御したりすることも可能です。

CI/CDパイプラインとの連携

モダンな開発プロジェクトにおいて、CI/CD (継続的インテグレーション/継続的デリバリー) パイプラインは不可欠です。ECS/Fargateは、このCI/CDとの連携が非常にスムーズです。

- ソースコードの変更: 開発者がGitHubやCodeCommitなどにコードをプッシュします。

- CI (CodeBuildなど): コード変更をトリガーに、CodeBuildがテストを実行し、Dockerイメージをビルドします。

- ECRへのプッシュ: ビルドされたDockerイメージはAmazon ECR (Elastic Container Registry) にプッシュされます。

- CD (CodeDeploy/CodePipeline): 新しいイメージがECRにプッシュされると、CodeDeployまたはCodePipelineがECSサービスを更新し、新しいバージョンのアプリケーションをデプロイします。

この自動化されたパイプラインにより、開発者はより頻繁かつ安全にコードをデプロイでき、SESエンジニアはインフラのデプロイ・更新を効率化できます。 SESエンジニアのためのクラウドエンジニアプロジェクト参画ガイドでも触れていますが、CI/CDの知識はクラウドエンジニアとしての市場価値を大きく高めます。

Dockerからの移行ステップ:既存スキルをECS/Fargateで活かす

多くのSESエンジニアは、ローカル環境やオンプレミス環境でDockerを触った経験があるでしょう。その既存のDockerスキルは、ECS/Fargateへの移行において非常に強力な基盤となります。

ここでは、既存のDockerizedアプリケーションをECS/Fargateで動かすための基本的なステップを解説します。

1. Dockerfileの準備とコンテナイメージの構築

既存のアプリケーションがDockerfileを持っていれば、このステップは比較的簡単です。 まだDockerfileがない場合は、アプリケーションの言語やフレームワークに合わせて作成します。

例:Node.jsアプリケーションのDockerfile

# ベースイメージ

FROM node:18-alpine

# 作業ディレクトリの設定

WORKDIR /app

# 依存関係のインストール

COPY package*.json ./

RUN npm install

# アプリケーションコードのコピー

COPY . .

# アプリケーションのビルド (必要であれば)

# RUN npm run build

# アプリケーションの実行ポート

EXPOSE 3000

# アプリケーションの起動コマンド

CMD ["npm", "start"]Dockerfileが準備できたら、ローカルでDockerイメージをビルドします。

docker build -t my-app:latest .2. Amazon ECRへのイメージプッシュ

ビルドしたDockerイメージを、AWSのコンテナレジストリサービスであるAmazon ECR (Elastic Container Registry) にプッシュします。ECRはプライベートなDockerイメージレジストリとして機能します。

- ECRリポジトリの作成:

AWSマネジメントコンソールまたはAWS CLIでECRリポジトリを作成します。

aws ecr create-repository --repository-name my-app --region ap-northeast-1 - Dockerクライアントの認証:

AWS CLIを使ってDockerクライアントをECRに認証させます。

aws ecr get-login-password --region ap-northeast-1 | docker login --username AWS --password-stdin YOUR_AWS_ACCOUNT_ID.dkr.ecr.ap-northeast-1.amazonaws.comYOUR_AWS_ACCOUNT_IDはご自身のアカウントIDに置き換えてください。 - イメージのタグ付けとプッシュ:

ローカルのイメージにECRリポジトリのタグを付け、プッシュします。

docker tag my-app:latest YOUR_AWS_ACCOUNT_ID.dkr.ecr.ap-northeast-1.amazonaws.com/my-app:latest docker push YOUR_AWS_ACCOUNT_ID.dkr.ecr.ap-northeast-1.amazonaws.com/my-app:latest

3. タスク定義の作成

アプリケーションの実行に必要な設定を記述した「タスク定義」を作成します。これはJSON形式で記述し、AWS CLIやマネジメントコンソールから登録します。

例:タスク定義JSON (task-definition.json)

{

"family": "my-app-task-family",

"networkMode": "awsvpc",

"requiresCompatibilities": ["FARGATE"],

"cpu": "256",

"memory": "512",

"executionRoleArn": "arn:aws:iam::YOUR_AWS_ACCOUNT_ID:role/ecsTaskExecutionRole",

"containerDefinitions": [

{

"name": "my-app-container",

"image": "YOUR_AWS_ACCOUNT_ID.dkr.ecr.ap-northeast-1.amazonaws.com/my-app:latest",

"portMappings": [

{

"containerPort": 3000,

"hostPort": 3000,

"protocol": "tcp"

}

],

"environment": [

{

"name": "NODE_ENV",

"value": "production"

}

],

"logConfiguration": {

"logDriver": "awslogs",

"options": {

"awslogs-group": "/ecs/my-app",

"awslogs-region": "ap-northeast-1",

"awslogs-stream-prefix": "ecs"

}

}

}

]

}ポイント:

networkMode: "awsvpc"とrequiresCompatibilities: ["FARGATE"]はFargateで必須の設定です。executionRoleArnには、ECSタスクがECRからイメージをプルしたり、CloudWatch Logsにログを送信したりするためのIAMロールを指定します。logConfigurationを設定することで、コンテナの標準出力/エラー出力をCloudWatch Logsに集約できます。

タスク定義を登録します。

aws ecs register-task-definition --cli-input-json file://task-definition.json --region ap-northeast-14. ECSサービスのデプロイ

最後に、作成したタスク定義を使ってECSサービスをデプロイします。このサービスが、指定されたタスクを継続的に実行し、負荷分散などを行います。

-

VPC、サブネット、セキュリティグループの準備: ECSサービスをデプロイする前に、適切なVPC、パブリック/プライベートサブネット、セキュリティグループ(ALBからの通信許可など)を準備しておく必要があります。

-

ロードバランサーの準備 (Webアプリケーションの場合): Application Load Balancer (ALB) を作成し、ターゲットグループを設定しておきます。

-

ECSサービスの作成: AWSマネジメントコンソールまたはAWS CLIでサービスを作成します。

aws ecs create-service \ --cluster your-ecs-cluster-name \ --service-name my-app-service \ --task-definition my-app-task-family \ --desired-count 2 \ --launch-type FARGATE \ --network-configuration "awsvpcConfiguration={subnets=[subnet-XXXXXXXXX,subnet-YYYYYYYYY],securityGroups=[sg-ZZZZZZZZZZ],assignPublicIp=ENABLED}" \ --load-balancers "targetGroupArn=arn:aws:elasticloadbalancing:ap-northeast-1:YOUR_AWS_ACCOUNT_ID:targetgroup/my-app-tg/AAAAAAAAAAAA,containerName=my-app-container,containerPort=3000" \ --region ap-northeast-1your-ecs-cluster-name、サブネットID、セキュリティグループID、ターゲットグループARN、AWSアカウントIDは適宜置き換えてください。

これで、あなたのDockerizedアプリケーションがAWS ECS Fargate上で稼働を開始します。デプロイ後も、必要に応じてサービスの自動スケーリングポリシーを設定したり、監視(CloudWatch)を強化したりすることで、より堅牢なシステム運用が可能になります。

SESエンジニアがECS/Fargateを学ぶためのロードマップと資格

ECS/Fargateのスキルは、SESエンジニアのキャリアを大きく飛躍させる可能性を秘めています。ここでは、効果的な学習ロードマップと、関連する資格について解説します。

学習リソース

- AWS公式ドキュメント: 最も正確で詳細な情報源です。概念からAPIリファレンスまで網羅されています。

- AWS Black Belt Online Seminar: AWSのサービスについて深く掘り下げた公式セミナーの資料や動画が公開されています。概念理解に非常に役立ちます。

- Udemy/Courseraなどのオンライン講座: ハンズオン形式でECS/Fargateの構築・運用を学べる講座が多くあります。手を動かしながら学ぶことで理解が深まります。

- Qiita/Zennなどの技術ブログ: 実際の運用事例やトラブルシューティングに関する情報が豊富にあります。

資格取得を通じた体系的学習

AWS認定資格は、あなたのスキルを客観的に証明する強力なツールです。ECS/Fargateに関連する資格としては、以下がおすすめです。

- AWS Certified Cloud Practitioner (クラウドプラクティショナー):

- AWSの基本的なサービス全体像を理解するための最初のステップです。ECS/Fargateの概念も含まれます。

- AWSクラウドプラクティショナーの資格がSES案件で有利な理由でも解説していますが、この資格はSESエンジニアとしての基礎力を証明します。

- AWS Certified Solutions Architect – Associate (ソリューションアーキテクト – アソシエイト):

- AWS上で堅牢、高可用性、スケーラブルなシステムを設計する能力を証明します。ECS/Fargateを用いたアーキテクチャ設計の問題が多く出題されます。

- AWS Certified Developer – Associate (デベロッパー – アソシエイト):

- AWS上でアプリケーションを開発するスキルを証明します。ECS/FargateとCI/CD連携に関する知識が問われます。

- AWS Certified DevOps Engineer – Professional (DevOpsエンジニア – プロフェッショナル):

- AWS上でのCI/CD、監視、自動化、運用に関する深い知識と経験を証明します。ECS/Fargateを用いたDevOpsの実装は、この資格の核となる要素です。

これらの資格取得を目指すことで、ECS/Fargateだけでなく、関連するAWSサービス(VPC, ALB, ECR, CloudWatch, IAMなど)への理解も深まり、より包括的なクラウドエンジニアとしてのスキルが身につきます。

現役エンジニアからのアドバイス (E-E-A-T)

「SES案件では、お客様の既存環境を理解し、そこに最適なソリューションを提案する能力が非常に重要です。ECS/Fargateはその強力な選択肢の一つであり、そのメリットを正確に説明し、具体的なデプロイ・運用まで行えるエンジニアは、現場で常に求められています。」(SES BASE 現役リードエンジニア 談)

このスキルは、あなたのキャリアを単なる実装者から、プロジェクトをリードできるアーキテクトへと押し上げるでしょう。

まとめ:SESエンジニアとしてECS/Fargateを習得し、市場で勝ち残る

本記事では、SESエンジニアがAWS ECS/Fargateを習得する重要性から、その基本概念、実務での活用事例、そして具体的な移行ステップまでを網羅的に解説しました。

- ECS/Fargateは、SES案件におけるコンテナ技術のデファクトスタンダードであり、習得することで市場価値と単価を向上させます。

- Fargateはサーバーレス運用により、インフラ管理の手間を大幅に削減し、開発効率を高めます。

- Webアプリケーション、バッチ処理、マイクロサービス、CI/CDとの連携など、幅広いユースケースで活用可能です。

- 既存のDockerスキルを活かし、ECRへのイメージプッシュ、タスク定義、サービスのデプロイというステップでECS/Fargateに移行できます。

- AWS認定資格の取得は、体系的な知識習得とスキル証明に役立ちます。

ECS/Fargateのスキルを身につけることは、単に新しい技術を学ぶだけでなく、あなたのキャリアパスをモダンなクラウドエンジニアへと変革する大きな一歩となるでしょう。ぜひ本記事を参考に、ECS/Fargateの学習を始めてみてください。

SES BASEがあなたのキャリアをサポート

「AWS ECS/Fargateのスキルを身につけたけれど、どうやって案件を探せばいいの?」「自分のスキルレベルに合った案件はどこにある?」

SES BASEは、SESエンジニアの皆さんが最適な案件と出会えるよう、キャリア支援を行っています。最新のクラウド案件情報から、キャリア相談、ポートフォリオ作成のアドバイスまで、あなたの市場価値を最大化するためのサポートを提供します。

モダンなクラウド技術を武器に、あなたのキャリアを次のステージへと進めませんか? まずは無料のキャリア相談から、お気軽にお問い合わせください。

ああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああああ